Проблема

Одним из наиболее эффективных и опасных способов запуска вредоносного ПО на компьютере жертвы является использование уязвимостей в популярном прикладном программном обеспечении или в самой операционной системе. При этом наибольшую угрозу представляют так называемые уязвимости «нулевого дня» – ошибки в программном обеспечении, для которых производитель еще не выпустил обновление, устраняющее проблему.

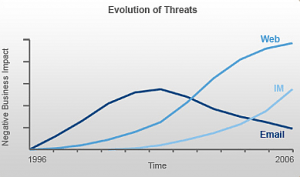

Развитие методов распространения вредоносного ПО

Для заражения системы посредством уязвимости злоумышленники чаще всего прибегают к массовой рассылке сообщений по электронной почте и в социальных сетях. В таком письме, как правило, содержится ссылка на зараженную веб-страницу или специально подготовленный документ, открытие которого приводит к запуску вредоносного кода. В большинстве случаев злоумышленники используют в качестве «двери» популярное ПО, работающее под ОС Windows – это дает наибольшее количество потенциальных жертв. Бороться с угрозой нужно комплексными мерами обеспечения безопасности на уровне специальных технологий. Именно поэтому в «Лаборатории Касперского» разработали новую технологию «Автоматическая защита от эксплойтов», направленную на борьбу с самым сложным видом угроз – эксплуатацией уязвимостей.

Решение

Технология «Автоматическая защита от эксплойтов» (AEP), которая входит в состав продукта Kaspersky Small Office Security, предназначена для защиты от вредоносного ПО, использующего уязвимости в программах и операционной системе. Данная технология защищает рабочую станцию от внедрения вредоносного ПО посредством эксплуатации уязвимостей, которую так любят злоумышленники, размещая вредоносный код на посещаемых веб-ресурсах.

Анализ поведения существующих эксплойтов и сведения о приложениях, которые чаще других подвергаются атакам злоумышленников, помогает технологии KSOS установить особый контроль за подобными приложениями. Как только одна из программ, находящихся в зоне риска KSOS, пытается запустить подозрительный программный код, процедура прерывается, и начинается проверка. Запуск исполняемого кода может быть вполне легитимным, например, так программа может запросить обновление с сайта разработчика. Чтобы различить обычную деятельность и попытку заражения, новая технология «Лаборатории Касперского» использует информацию о наиболее типичном поведении известных эксплойтов. Характерное поведение таких вредоносных программ позволяет предотвратить заражение, даже если речь идет о неизвестном ранее эксплойте либо об уязвимости «нулевого дня». Довольно часто эксплойты перед непосредственным заражением системы осуществляют предварительную загрузку файлов. «Автоматическая защита от эксплойтов» отслеживает обращение к программ к сети и анализирует источник файлов.

Помимо технологии AEP для борьбы с угрозами, которые несут зараженные веб-ресурсы, KSOS имеет и методы борьбы с заражением рабочей станции посредством веб-ресурсов. Одним из таких методов является обращение к обновляемой базе доверенных доменов – интернет-ресурсов, где по многолетним наблюдениям «Лаборатории Касперского» не возникало случаев заражения и распространения вредоносных программ. В данный список включены не только все сайты производителей легитимного программного обеспечения, но и сайты-дистрибьюторы – файловые коллекции, на которых не регистрировалось случаев распространения вредоносного программного обеспечения. В случае, если один из таких сайтов будет замечен в распространении вредоносного кода, его немедленно удалят из базы доверенных доменов, что позволяет существенно снизить вероятность заражения компьютеров пользователей новыми вредоносными программами.

В сочетании с традиционными методами защиты, такими как сигнатурный анализ, контентная фильтрация, база доверенных доменов в облаке KSN, в реальных условиях технология AEP, входящая в состав KSOS, имеет еще больший потенциал для отражения атак.

AEP

AEP

Советы

Советы