Разработчики вредоносных программ для Android должны последовательно решить несколько проблем: обмануть пользователя и проникнуть в смартфон, уберечься от защитного ПО, уговорить жертву дать им различные системные разрешения, защититься от штатных оптимизаторов батареи, убивающих лишние приложения, а после всего этого еще и сделать что-то прибыльное для своих хозяев. Авторы недавно обнаруженной нашими экспертами кампании, получившей название BeatBanker, придумали нечто новое на каждом из этих шагов. Атака (пока) нацелена на бразильских пользователей, но амбиции разработчиков наверняка подтолкнут их к международной экспансии, поэтому стоит оставаться настороже и изучить трюки злоумышленников. Полный технический анализ кампании вы можете найти на Securelist.

Как BeatBanker проникает в смартфон

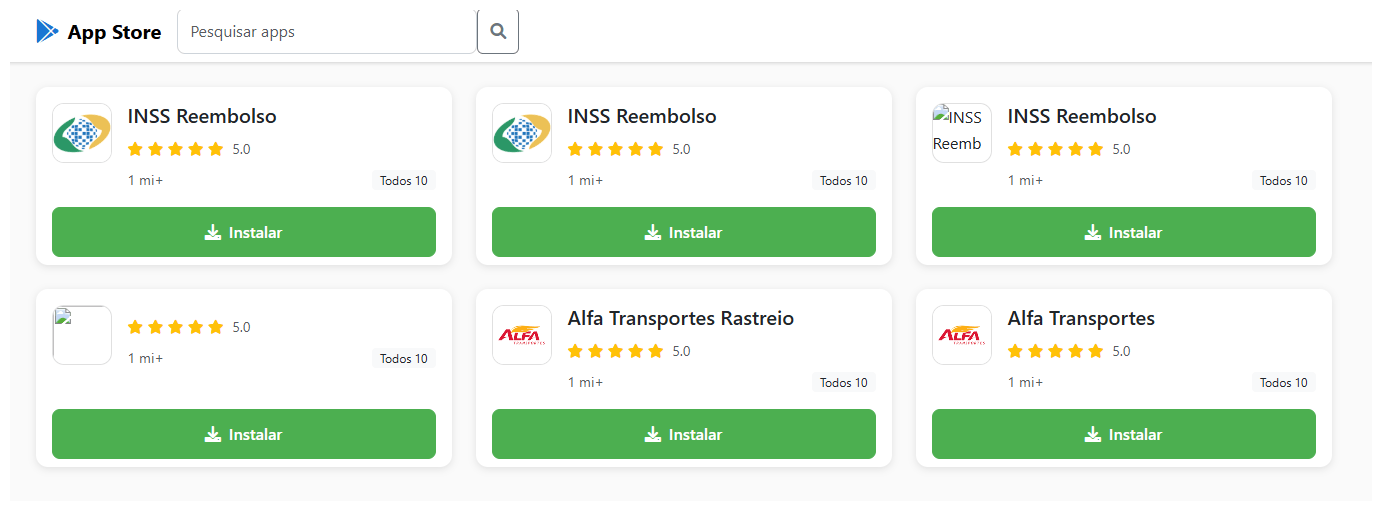

Зловред распространяют через специально созданные фишинговые страницы, имитирующие магазин Google Play. На странице, трудноотличимой от страницы официального магазина, можно скачать полезное на вид приложение. В одной кампании троян маскировался под официальное приложение для получения госуслуг в Бразилии, INSS Reembolso, в другой — под приложение Starlink.

Вредоносный сайт cupomgratisfood{.}shop имитирует магазин приложений. Непонятно только, почему поддельный INSS Reembolso присутствует аж трижды — чтобы наверняка?

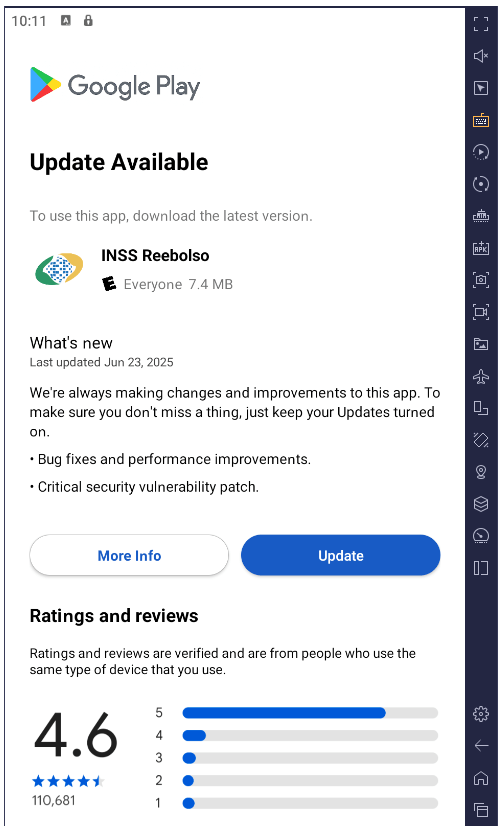

Установка проходит в несколько этапов, чтобы не запрашивать сразу много разрешений и дополнительно усыпить бдительность жертвы. После загрузки и запуска первого приложения оно демонстрирует интерфейс, также похожий на Google Play, и имитирует обновление приложения-приманки — а для этого запрашивает у пользователя разрешение на установку приложений, что выглядит логично. Если дать это разрешение, на смартфон скачиваются дополнительные вредоносные модули.

После установки троян имитирует обновление приложения-приманки через Google Play, запрашивая разрешение на установку приложений и скачивая при этом дополнительные вредоносные модули

Все компоненты трояна зашифрованы. Перед расшифровкой и переходом к следующим этапам заражения он проверяет, что находится на реальном смартфоне и в нужной стране. BeatBanker прекращает работу, если найдет любые несоответствия или обнаружит себя на эмуляторе или в среде для анализа приложений. Это усложняет динамический анализ зловреда. Кстати, фальшивый «загрузчик обновлений» вообще загружает модули прямо в оперативную память, чтобы не создавать в смартфоне файлов, видимых защитному ПО.

Все эти трюки давно известны и часто применяются в сложных зловредах для настольных ПК. Но для смартфонов такие изыски пока что редкость, и не каждый инструмент защиты их увидит. Пользователи продуктов Kaspersky защищены от этой угрозы.

Аудиоплеер как защита

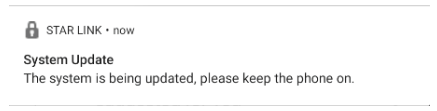

Обосновавшись в смартфоне, BeatBanker загружает модуль для майнинга криптовалюты Monero. Авторов очень волновало, чтобы агрессивные системы оптимизации аккумулятора смартфона не отключали майнер. Они взяли на вооружение следующий трюк — все время воспроизводить очень тихий, почти неслышимый звук. Системы контроля энергопотребления обычно «щадят» приложения, которые воспроизводят звук и видео в данный момент, чтобы не отключать фоновые аудиоплееры или подкасты. Таким образом вредоносное ПО может работать непрерывно. Дополнительно оно выводит в строку статуса постоянное оповещение: «Системное обновление, пожалуйста, не отключайте телефон».

Пример постоянного оповещения о системном обновлении от другого вредоносного приложения, маскирующегося под приложение Starlink

Управление через Google

Для управления трояном авторы используют систему получения оповещений и отправки данных со смартфона Firebase Cloud Messaging (FCM). Эта функция доступна всем приложениям и является наиболее популярным способом получать и отправлять данные. Благодаря FCM злоумышленники могут контролировать статус устройства и менять его настройки по необходимости.

После инсталляции вредоносного ПО некоторое время ничего плохого не происходит, злоумышленники выжидают. Затем они активируют майнинг, но отключают эту функцию, если смартфон перегрелся, сильно разрядился или в данный момент им активно пользуется хозяин. Все это делается через FCM.

Кражи денег и шпионаж

Кроме криптомайнера, BeatBanker устанавливает жертвам дополнительные модули, позволяющие шпионить за пользователем и обокрасть его в подходящий момент. Шпионский модуль запрашивает разрешение «Специальные возможности» (Accessibility) и, если получает его, начинает отслеживать все происходящее на смартфоне.

Если владелец открывает приложение Binance или Trust Wallet, чтобы сделать перевод криптовалюты USDT, зловред показывает поверх интерфейса кошелька экран-подделку и в результате подменяет адрес получателя на адрес своих разработчиков. Все переводы уходят им.

Троян имеет развитую систему дистанционного управления и выполняет много других команд злоумышленников:

- перехватывает одноразовые коды из Google Authenticator;

- записывает звук с микрофона;

- передает вид экрана в реальном времени;

- следит за буфером обмена и перехватывает нажатия клавиш;

- отправляет SMS;

- имитирует нажатия на определенных местах экрана и ввод текстов по присланному злоумышленником сценарию и многое другое.

Все это позволяет обокрасть жертву, когда она пользуется любыми другими банковскими и платежными сервисами, не только криптовалютой.

Иногда жертвам устанавливают другой модуль для шпионажа и удаленного управления смартфоном, BTMOB. Его вредоносные возможности еще шире, в их числе:

- автоматическое получение части разрешений на Android 13–15;

- постоянное отслеживание геолокации;

- доступ к фронтальной и задней камерам;

- получение ПИН-кодов и паролей для разблокировки экрана;

- захват ввода с клавиатуры.

Как защититься от BeatBanker

Злоумышленники постоянно совершенствуют свои атаки и придумывают все новые способы заработать на своих жертвах. Несмотря на это, защититься от атак можно, соблюдая ряд простых мер предосторожности.

- Загружайте приложения только из официальных источников — Google Play или магазина приложений, предустановленного на устройство производителем. Если вы нашли какое-то приложение при поиске в Интернете, не открывайте его по ссылке из браузера, а зайдите на смартфоне в приложение Google Play или другой фирменный магазин и заново найдите искомое приложение поиском. Заодно проверьте число загрузок, возраст приложения, посмотрите рейтинг и отзывы. Избегайте новых приложений, приложений с низким рейтингом и малым числом загрузок.

- Проверяйте выдаваемые разрешения. Не давайте приложению разрешений, которые вам неясны или непонятно зачем нужны этому конкретному приложению. Особая осторожность нужна с разрешениями «установка приложений», «специальные возможности», «администратор устройства», «выводить данные поверх других приложений». О них мы подробно написали в отдельной статье.

- Используйте полноценную защиту устройства от вредоносного ПО. Мы рекомендуем Kaspersky для Android. Пользователи продуктов «Лаборатории Касперского» защищены от BeatBanker (детектируется с вердиктами HEUR:Trojan-Dropper.AndroidOS.BeatBanker и HEUR:Trojan-Dropper.AndroidOS.Banker*).

- Регулярно обновляйте операционную систему и защитное ПО. Для Kaspersky для Android, недоступного сейчас в Google Play, изучите нашу подробную инструкцию по установке и обновлению приложения.

Количество угроз для пользователей Android в последнее время бьет все рекорды. Читайте о наиболее актуальных и популярных атаках на Android и способах защиты от них, чтобы обезопасить себя и близких:

Android

Android

Советы

Советы