Большинство приложений собирают ту или иную информацию о пользователе. Иногда данные необходимы программам для работы — например, навигатору нужна информация о вашем местоположении, чтобы проложить удобный маршрут. Также нередко разработчики используют информацию о вас для монетизации или улучшения сервиса — предварительно заручившись вашим согласием. Например, собирают анонимную статистику, чтобы понять, в каком направлении развивать программу.

Однако некоторые разработчики могут злоупотреблять вашим доверием: собирать информацию, которая никак не связана с функциональностью их программы, и продавать ваши данные третьим лицам, причем нередко втайне от вас. По счастью, в Сети есть сервисы, с помощью которых вы можете вывести такое приложение на чистую воду.

Сервис AppCensus

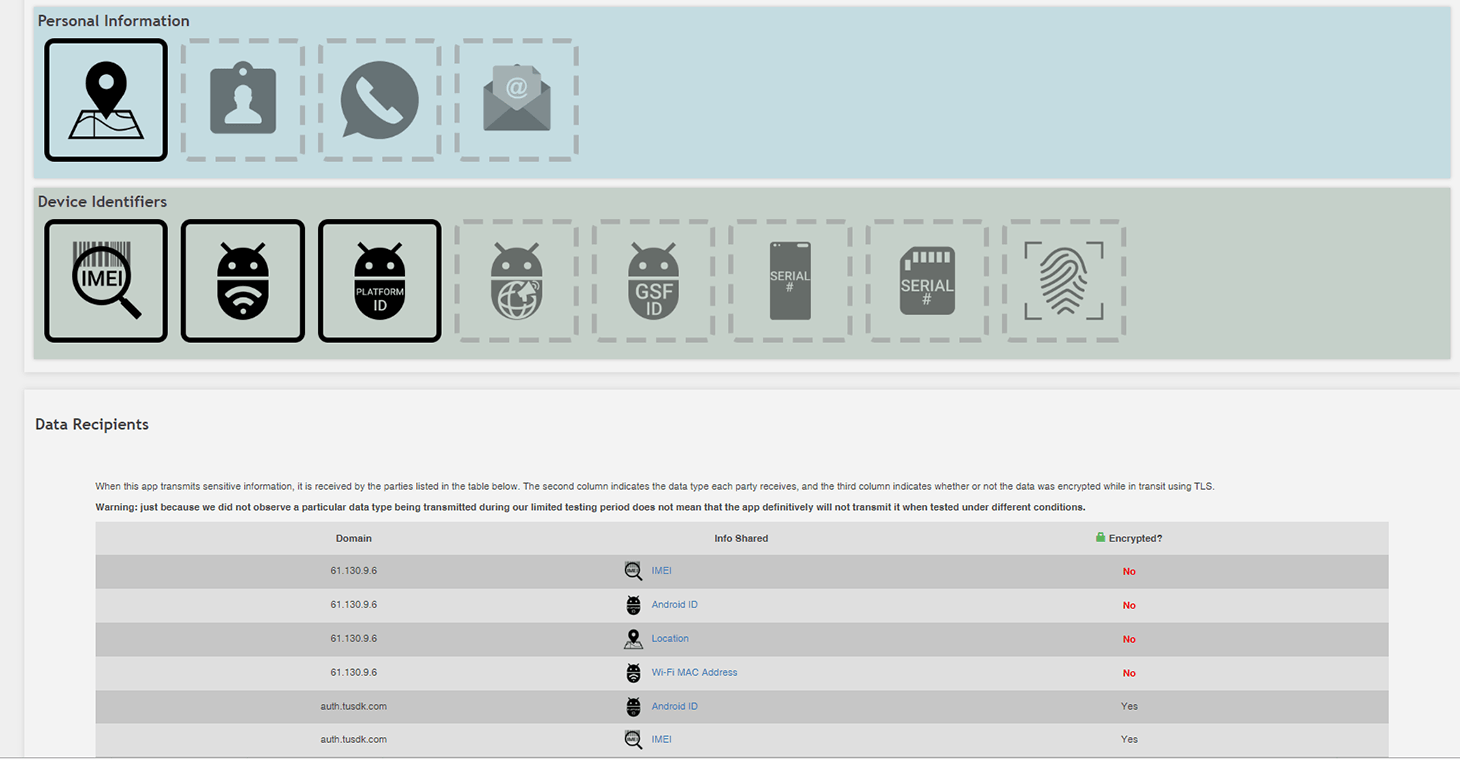

Сервис AppCensus дает возможность узнать, какие личные данные и куда отправляет приложение. Для этого применяется метод динамического анализа: программу устанавливают на реальное мобильное устройство, предоставляют ей все запрашиваемые разрешения и активно используют ее в течение определенного промежутка времени. При этом специалисты сервиса отслеживают, какие данные, кому именно и в каком виде — зашифрованном или незашифрованном — она отправляет.

Такой подход позволяет получить результат, отражающий реальное поведение приложения. Если вас что-то смущает в той информации, которую может выдать AppCensus, вы сможете отказаться от программы и поискать более скромный аналог, не пытающийся разнюхать о вас слишком много. Однако информация на AppCensus может оказаться неполной: программу тестируют лишь ограниченное время, а часть функций приложения может активироваться далеко не сразу. К тому же AppCensus изучает только бесплатные и общедоступные Android-приложения.

Сервис Exodus Privacy

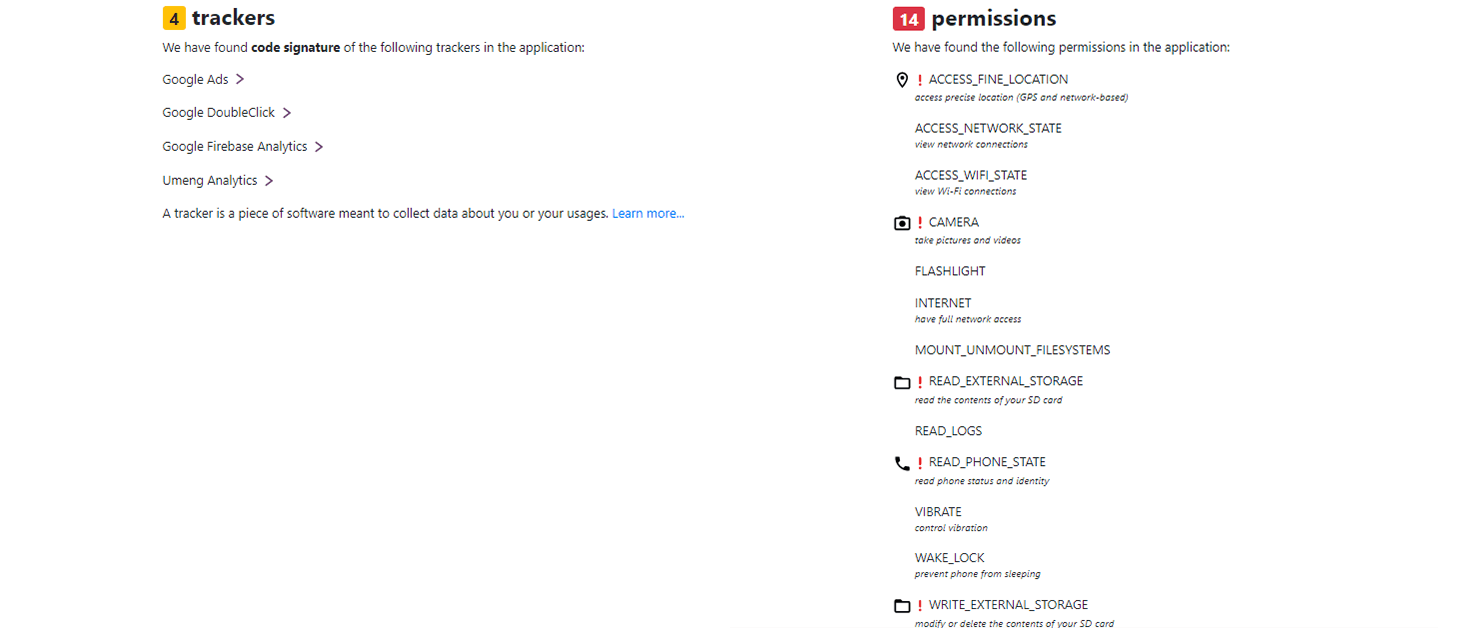

В отличие от AppCensus, Exodus Privacy изучает не поведение, а само приложение. В частности, сервис оценивает разрешения, которые запрашивает программа, и ищет встроенные трекеры — сторонние модули, предназначенные для сбора данных о вас и ваших действиях. Как правило, разработчики добавляют в свои приложения трекеры рекламных сетей, с помощью которых те пытаются узнать вас как можно лучше и показывать персонализированные объявления. Сейчас сервису известно более 200 видов таких трекеров.

Что касается разрешений, то Exodus Privacy оценивает их с точки зрения опасности для вас и ваших данных. Если приложение запрашивает доступы, которые могут угрожать приватности или нарушить защиту устройства, сервис это отметит. Если вам кажется, что потенциально опасные разрешения не нужны приложению для нормальной работы, лучше их ему не выдавать. В случае необходимости вы сможете расширить его права позже.

Секретики приложений

Пользоваться обоими сервисами очень просто. Достаточно ввести название программы в поле поиска — и вы получите исчерпывающую информацию о том, какими данными она интересуется и куда их отправляет. В отличие от AppCensus, Exodus позволяет не только выбирать приложения из списка, но и самостоятельно указывать, какие программы взять из Google Play для изучения на вкладке New analysis.

Мы взяли для примера селфи-камеру с 5 миллионами установок из Google Play. Exodus Privacy показывает, что она использует четыре рекламных трекера и требует доступ не только к камере, но и к местоположению устройства, которое для ее работы не то чтобы обязательно (в теории она может делать это из благих побуждений — чтобы прописывать геометки в EXIF-данные фотографий), и к информации о телефоне и звонках, которая ей уж точно ни к чему.

Анализ того же приложения, предложенный AppCensus, только добавляет вопросов: по данным сервиса, селфи-камера не просто получает доступ к местонахождению вашего смартфона или планшета, но и отправляет эту информацию вместе с IMEI (уникальным идентификатором вашего устройства в сотовой сети), MAC-адресом (еще одним уникальным номером, по которому устройство можно опознать в Интернете и локальных сетях) и Android ID (номером, который присваивается вашей системе при первом запуске) на некий китайский IP-адрес в незашифрованном виде. То есть про благие побуждения можно забыть.

Получается, что к данным, по которым можно однозначно отслеживать перемещения вашего гаджета, получает доступ кто-то в Китае, а еще кто угодно может перехватить их при передаче. Кому эти данные продаются или передаются — тоже хороший вопрос. При этом в политике приватности разработчики заявляют, что не собирают личных данных о пользователе и не передают никому информацию о местоположении устройства.

Можно ли защититься от слежки?

Как видите, популярное приложение с ничем не примечательной политикой приватности может подвергать опасности чувствительные данные. Поэтому мы рекомендуем относиться к мобильным программам с осторожностью:

- Не устанавливайте приложения на устройство просто так. Они могут следить за вами, даже если вы ими не пользуетесь и не открываете. А если уже установленная программа вам не нужна, удалите ее.

- Перед установкой неизвестных вам приложений проверяйте их при помощи сервисов AppCensus и Exodus Privacy. Если результат анализа вас смутит, откажитесь от программы и поищите другую.

- Не выдавайте приложениям все разрешения подряд. Если вам не ясно, зачем программе доступ к той или иной информации, откажите ей. У нас есть отдельный блогпост о разрешениях в Android, а контролировать выданные программам права очень удобно при помощи Kaspersky Security Cloud.

приватность

приватность

Советы

Советы