В прошлом материале мы показывали на практическом примере, как атрибуция угрозы помогает в расследовании инцидентов, а также рассказывали о нашем движке Kaspersky Threat Attribution Engine (KTAE), позволяющем создать взвешенное предположение о принадлежности образца зловреда конкретной группировке. Для демонстрации мы использовали наш облачный инструмент Kaspersky Threat Intelligence Portal, который в составе комплексного сервиса «Анализ угроз», наряду с «песочницей» и дополнительным инструментом поиска похожих файлов (без вынесения вердикта об атрибуции), предоставляет доступ и к KTAE. Преимущество облачного сервиса очевидно — для его использования не нужно выделять оборудование, устанавливать и администрировать какой-либо софт. Но, как показывает практика, облачный вариант инструмента атрибуции подходит не всем.

Во-первых, есть организации, которые в силу регуляторных ограничений не допускают выход какой-либо информации за пределы периметра организации. ИБ-аналитики таких организаций не могут позволить себе загружать какие-либо файлы в сторонний сервис. Во-вторых, в некоторых компаниях работают настоящие исследователи киберугроз, которым необходим более гибкий инструмент, позволяющий работать не только с предоставляемой «Лабораторией Касперского» информацией об угрозах, но и с собственными данными. Поэтому наш KTAE доступен в двух вариантах — облачном и в виде поставки для локального развертывания.

Чем локальная версия KTAE лучше облачной

Во-первых, локальная версия KTAE обеспечивает полную конфиденциальность расследования. Весь анализ производится в локальной сети организации, а источником TI служит развернутая внутри периметра компании база, содержащая уникальные характеристики всех известных нашим экспертам вредоносных сэмплов, принадлежащих хакерским группировкам, а также уникальные характеристики легитимных файлов для проверки на ложноположительные связи. База периодически обновляется, но в однонаправленном режиме, то есть никакая информация не покидает сеть клиента.

Кроме того, локальная версия KTAE предоставляет эксперту возможность добавлять в базу дополнительные хакерские группировки и ассоциировать с ними самостоятельно обнаруженные файлы ВПО. Таким образом, в процессе последующей атрибуции новых файлов будут учитываться и добавленные внутренними исследователями данные. Это дает экспертам возможность самостоятельно заводить уникальные кластеры ВПО, работать с ними и находить похожие.

И еще один полезный для экспертов инструмент — для работы с локальной версией KTAE наши эксперты сделали плагин к популярному средству дизассемблирования — IDA Pro, доступный совершенно бесплатно.

Зачем нужен плагин атрибуции для дизассемблера

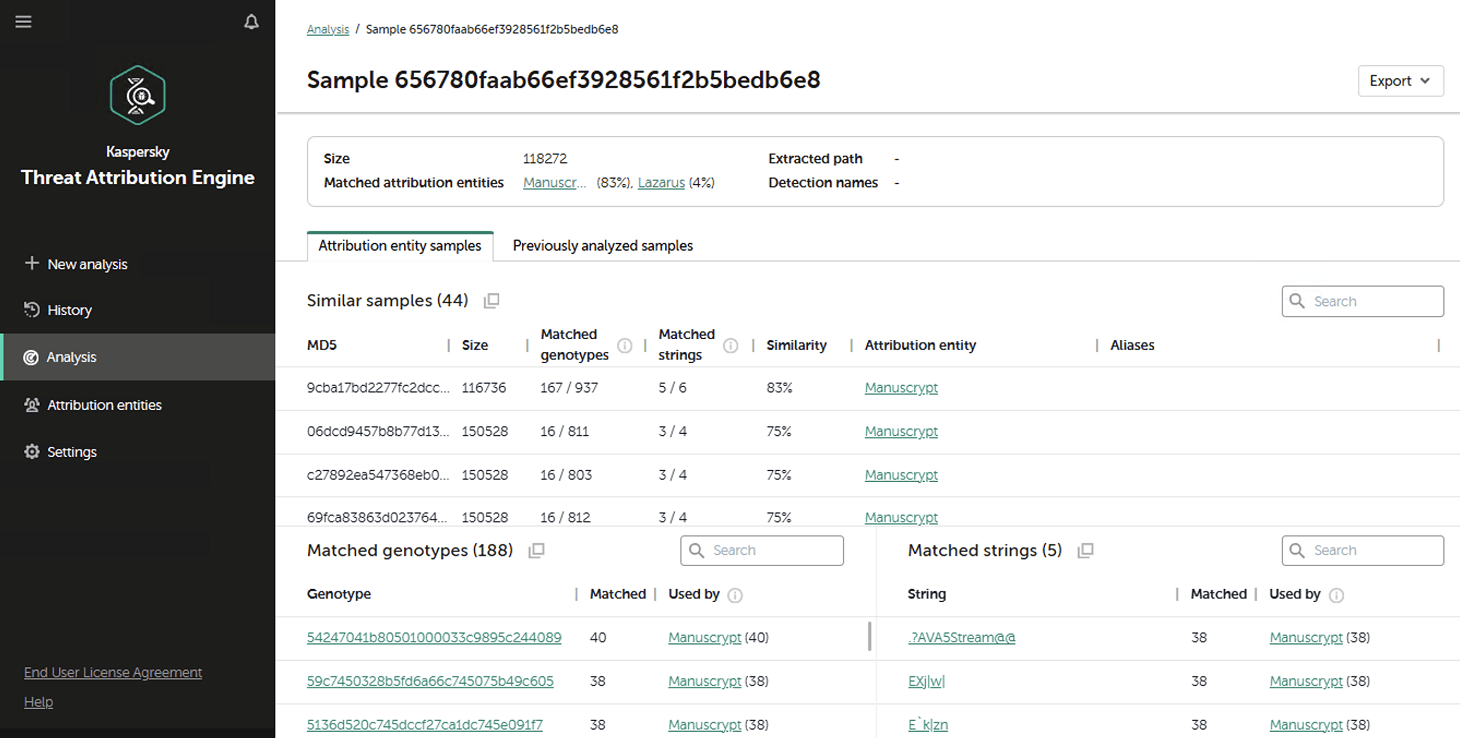

Дежурный аналитик для атрибуции найденного в инфраструктуре вредоносного файла просто загрузит его в сервис KTAE (будь то облачный или локальный) и получит вердикт: Manuscrypt (83%). Этого достаточно для принятия адекватных контрмер против известных инструментов той же группировки и в целом для оценки ситуации. Исследователь угроз же, возможно, не захочет слепо доверять этому вердикту или, например, задастся вопросом — какие фрагменты кода являются уникальными для всех сэмплов ВПО, используемых данной хакерской группировкой?

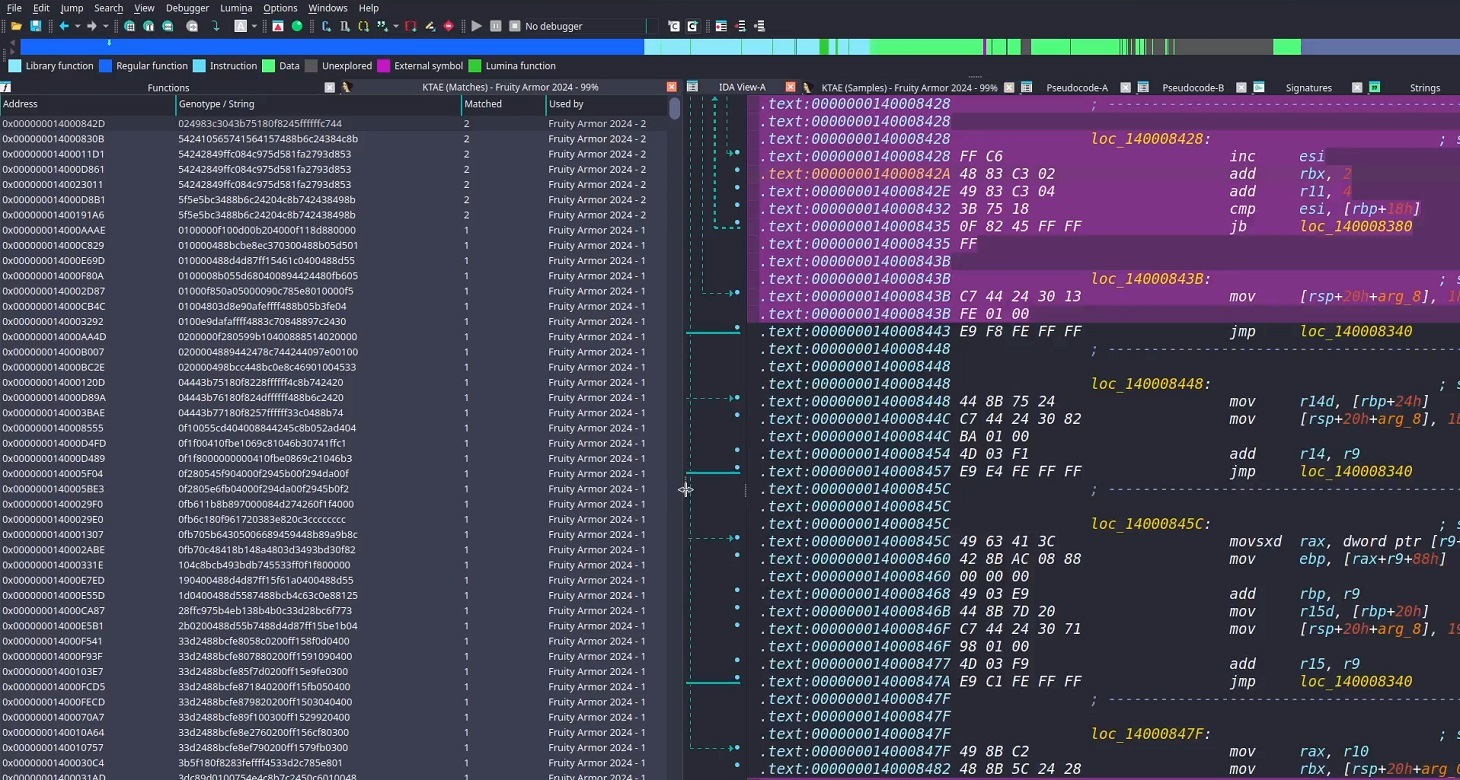

Плагин непосредственно в интерфейсе IDA Pro подсвечивает фрагменты дизассемблированного кода, по которым алгоритм принял решение об атрибуции (это не только позволяет проводить более экспертный анализ новых сэмплов ВПО, но также дает возможность экспертам в процессе исследования уточнять правила атрибуции). Таким образом алгоритм (и, соответственно, продукт KTAE) постоянно совершенствуется, а атрибуция выполняется все точнее и точнее.

Как настроить плагин

Плагин представляет собой скрипт на языке Python. Для работы плагина нужно иметь IDA Pro (IDA Free, к сожалению, не подходит, поскольку не поддерживает Python-плагины). Если Python еще не установлен — его придется установить, а также потребуется установить необходимые зависимости (подробнее можно прочитать в файле requirements в нашем репозитории на GitHub) и удостовериться, что в переменных окружения IDA Pro указаны корректные пути к библиотекам Python.

Далее в теле скрипта плагина нужно прописать URL для локально установленного KTAE и указать API-токен для работы с ним (токен предоставляется на коммерческой основе) — по аналогии с примером скрипта, https://support.kaspersky.com/ktae/2.3/242922.

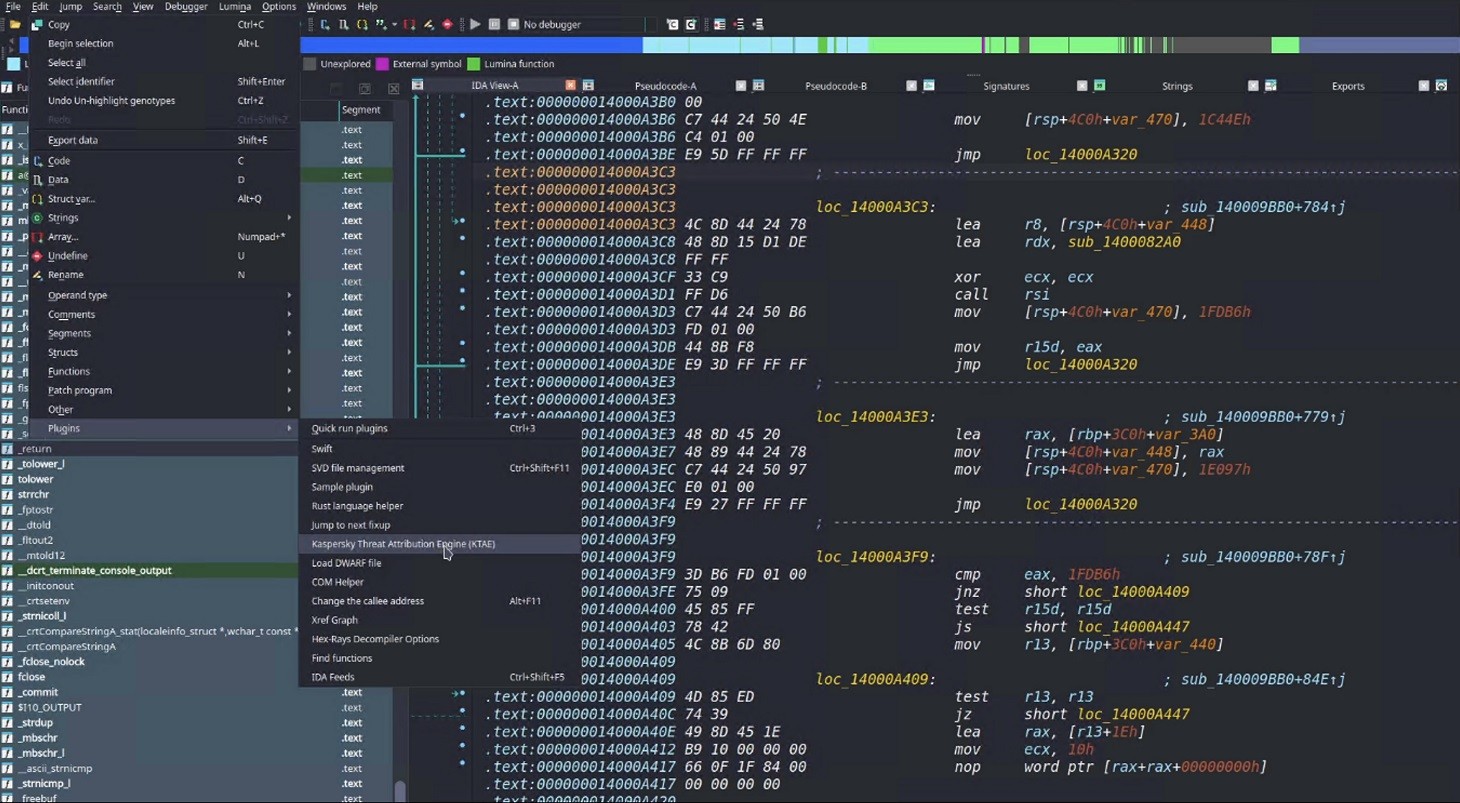

После этого можно просто скопировать скрипт в папку с плагинами IDA Pro и запустить дизассемблер. Если все сделано правильно, то после загрузки и дизассемблирования сэмпла в меню Edit à Plugins появится возможность запустить плагин Kaspersky Threat Attribution Engine (KTAE):

Как использовать плагин

При запуске плагина происходит следующее: загруженный в IDA Pro файл отправляется по API в локально установленный сервис KTAE (URL которого вы указали в скрипте плагина), файл анализируется, и результаты анализа возвращаются обратно в IDA Pro.

В локальной сети процесс работы скрипта плагина занимает несколько секунд (в зависимости от сетевой связности с локальным сервером KTAE и размера анализируемого файла). После завершения работы плагина можно исследовать выделенные фрагменты кода — по двойному щелчку переходить в соответствующий участок ассемблерного или бинарного кода (HEX View) и анализировать его. Это дополнительные данные для анализа, которые позволяют быстро найти общие части кода, а также обнаруживать изменения во вредоносном инструментарии.

Узнать больше о Kaspersky Threat Attribution Engine и его развертывании можно в официальной документации продукта, а договориться о демонстрации или пилотировании можно, заполнив форму на сайте "Лаборатории Касперского".

Threat Intelligence

Threat Intelligence