Не так давно вышла новая версия операционной системы Mac OS X — Yosemite (10.10). Давайте посмотрим, что она может нам предложить в плане безопасности.

Apple в первую очередь указывает, что безопасность была первоочередной задачей, — разработчики не в последнюю очередь ею руководствовались. Такой подход сегодня можно только приветствовать. На самом деле этот подход был необходим всегда, но не каждый разработчик заботился об обеспечении безопасности с нуля. Apple, как минимум на словах, все делает правильно.

Большинство инструментов безопасности носят конкретные имена — Gatekeeper, FileVault. Это привычный для калифорнийской компании маркетинговый подход. Но в этом нет ничего плохого: он помогает разъяснить, какие функции за что отвечают, и легко это запомнить.

Gatekeeper

Эта функция не нова, впервые она появилась еще в OS X Mountain Lion 10.8 и отвечает за защиту Mac от вредоносного ПО и «неподобающих приложений, загруженных из Интернета».

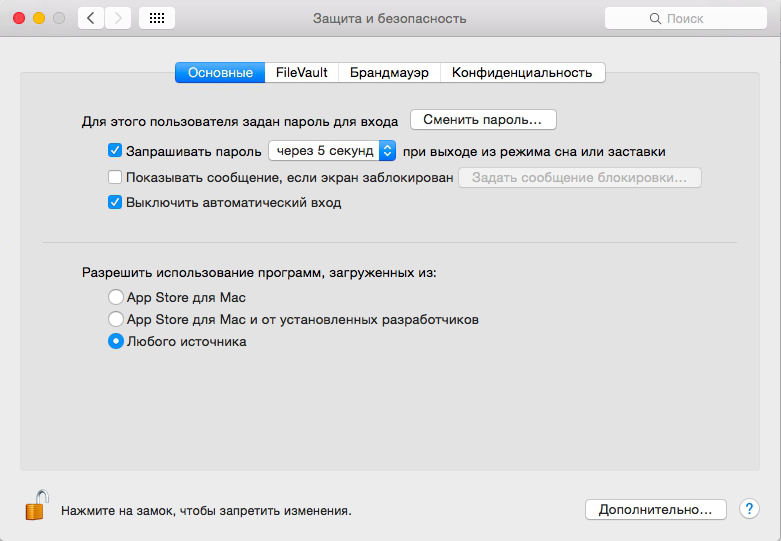

Функция по своим целям и поведению напоминает контроль учетных записей Windows (UAC). В двух словах: Gatekeeper проверяет наличие ID разработчика у приложения, скачанного откуда-либо еще, кроме Mac App Store. Если ID нет, программа не запустится, если не поменять установки вручную.

По умолчанию Gatekeeper позволяет загружать приложения из Mac App Store и программы, подписанные ID разработчика. Другие опции включают «Anywhere» (наименее безопасную) и «Mac App Store» (и ничего кроме — это установка высокого уровня безопасности).

FileVault 2

Еще один инструмент безопасности. Он шифрует весь диск на Mac, защищая данные шифрованием XTS-AES 128. Apple утверждает, что первичное шифрование осуществляется быстро и ненавязчиво. Оно также может закодировать любой съемный диск, помогая пользователю обеспечить резервное копирование Time Machine или на других внешних накопителях.

Средства #безопасности в #Apple #OSX #Yosemite

Tweet

Помимо прочего FileVault 2 также позволяет безопасно удалить все данные на диске, делается это в два этапа. Во-первых, программа убивает ключи шифрования от Mac, что сделает данные «полностью недоступными», как полагают в Apple. Затем происходит тщательное стирание всех данных с диска. Так что у тех, кто задумает восстановить что-либо с этого диска, будет много «веселья». Для того чтобы оградить конфиденциальные данные от попадания в чужие руки, это очень полезно. Как и следующая функция, которая называется…

RemoteWipe

Эта функция позволяет удалить все личные данные и восстановить заводские настройки Mac, если компьютер «сменил владельца» без согласия последнего. Есть опция и помягче, с удаленной установкой пароля доступа.

iCloud.com и приложение Find My iPhone на устройствах iOS позволяют определить местонахождение пропавшего Mac на карте. А если он отключен, то вы получите сообщение, как только компьютер установит беспроводное соединение. Существует также вариант отображения сообщения на экране с информацией о том, как вернуть пропавший компьютер владельцу.

Пароли

Браузер Safari оснащен генератором паролей, который создает надежные комбинации для интернет-аккаунтов. Кроме того, есть еще и iCloud Keychain, который хранит логины и пароли (вместе с данными кредитной карты) с использованием 256-битного шифрования AES. iCloud также позволяет синхронизировать все имена пользователей и пароли между выпущенными Apple устройствами — Mac, iPhone, iPad и iPod Touch.

Не забудьте проверить свой пароль! #PassChecker http://t.co/lbdRUBjYSw https://t.co/32L7nmX2qt

— Kaspersky (@Kaspersky_ru) October 22, 2014

У автозаполнения всего один недостаток: если некто недружественный получает шанс воспользоваться Mac в отсутствие владельца, то возможны осложнения. Так что настоятельно рекомендуется отключить автоматический вход в веб-аккаунты в настройках безопасности и конфиденциальности.

Управление конфиденциальностью

Данные опции позволяют (или запрещают) определенным приложениям запрашивать данные о вашем местоположении, при этом дается объяснение того, как Location Services могут навредить личной жизни.

Существуют также некие вкладки «доступности», которые позволяют разрешать определенным приложениям «управлять компьютером» (очевидная аналогия с Windows, где некоторые приложения, особенно вторичные, запрашивают установку «Выполнить от имени администратора» перед запуском). Пользователю решать самому, какие приложения получат привилегии. Хотя это и не затрагивает конфиденциальность как таковую, в качестве дополнительной функции безопасности об этом, безусловно, стоит упомянуть.

В половине утечек конфиденциальных данных людей виноваты не хакеры, а сотрудники компаний: http://t.co/NFVTDHM3Z2

— Kaspersky (@Kaspersky_ru) October 9, 2014

На самом деле в Apple могли бы уделить и больше внимания конфиденциальности. Оказывается, что Spotlight на Yosemite по умолчанию фиксирует и передает местоположение пользователя (на уровне города) со всеми поисковыми запросами в Apple и третьим сторонам. Чтобы избавиться от этого, рекомендации Spotlight и веб-поиск Bing надо отключать в «Системные настройки» > «Spotlight» > «Результаты поиска». Рекомендации Spotlight также требуют отдельного отключения в настройках Safari.

Антифишинг

Такой инструмент (фактически введен уже некоторое время назад) сегодня просто необходим. Проблема постепенно усугубляется, так как фишинг требует специальных контрмер, и хорошо, что Apple их предлагает.

Почему работает фишинг и как с ним бороться? https://t.co/oAGmIwSXQF pic.twitter.com/iDt3LKYwIg

— Евгений Касперский (@e_kaspersky_ru) October 2, 2014

Брандмауэр

Это основной инструмент, который позволяет принять или отклонить входящие соединения на Mac с помощью приложения. Однако этот брандмауэр не обеспечивает защиты исходящих подключений, поэтому было бы разумно установить нечто более серьезное.

«Песочница» и защита на уровне ядра

«Песочница» (Sandbox) представлена еще в Mac OS X Lion 10.7. Это изолированная среда для приложений, которые могут навредить системе. Интересно, что OS X обеспечивает «защиту песочницей» в Safari, изолируя встроенное средство просмотра PDF и плагины вроде Adobe Flash Player, Silverlight, QuickTime и Oracle Java — как раз наиболее уязвимое и эксплуатируемое программное обеспечение.

Но OS X также держит в «песочнице» приложения вроде Mac App Store, Messages, Calendar, Contacts, Dictionary, FontBook, PhotoBooth, Quick Look Previews, Notes, Reminders, GameCenter, Mail и FaceTime, так что ничто потенциально вредное не просочится.

Имеется также защита в реальном времени на уровне ядра: встроенная в процессор функция XD (выполнить/отключить), которая «создает мощную преграду между памятью, используемой для данных, и памятью для исполняемых инструкций». Согласно описанию Apple, это защищает от вредоносных программ, пытающихся обмануть Mac, заставив компьютер поступать с данными тем же образом, что и с программами, для того чтобы скомпрометировать систему.

Также для памяти, используемой ядром, применяется метод Address Space Layout Randomization (ASLR). Этот метод защищает от некоторых атак (например, переполнения буфера), усложняя задачу злоумышленнику, вынужденному подбирать адреса для целеуказания.

#Apple движется в верном направлении, но это не значит, что #OSX #Yosemite абсолютно безопасна

Tweet

Судя по функциям, перечисленным выше, Apple попыталась сделать Mac OS X безопасной и, по-видимому, будет продолжать над этим работать и дальше. Это говорит о том, что Apple движется в верном направлении, решая проблемы кибербезопасности и сокращая злоумышленникам простор для деятельности.

Китайский вирус WireLurker поражает Mac, iPhone и iPad https://t.co/KxR4eWu2Z6 pic.twitter.com/DUsgv4VOLn

— Евгений Касперский (@e_kaspersky_ru) November 7, 2014

Это не означает, однако, что Mac OS X — «абсолютно защищенная» операционная система. Таких систем, к сожалению, нет, и недавние новости хорошо это демонстрируют. Более того, число угроз, направленных против Mac OS X, растет вместе с количеством пользователей Mac. Новшества, конечно, уже привлекли внимание преступников, которые ищут уязвимости и порой их находят. Поэтому пользователям Mac также стоит озаботиться установкой защитного программного обеспечения.

Apple

Apple

Советы

Советы