В 2022 году в нашем блоге мы подробно описали метод атаки под названием «Браузер в браузере» (browser-in-the-browser), разработанный исследователем кибербезопасности под ником mr.d0x. Тогда примеров реализации этой модели «в дикой природе» не было. Однако четыре года спустя атаки «браузер в браузере» перестали быть теорией — злоумышленники уже активно используют их на практике. В этом посте еще раз разберем, что собой представляет атака browser-in-the-browser, покажем, как злоумышленники ее применяют, и, главное, объясним, как не стать жертвой.

Что такое атака «Браузер в браузере» (browser-in-the-browser, BitB)

Для начала давайте вспомним, что же придумал mr.d0x. Сама идея атаки основывалась на его наблюдении продвинутости современных средств построения веб-страниц — HTML, CSS, JavaScript и других. Собственно, это наблюдение натолкнуло исследователя на идею создания замысловатой модели фишинга.

Атака «Браузер в браузере» — это разновидность фишинга, которая предполагает правдоподобную подделку окна входа с использованием известных сервисов — Microsoft, Google, Facebook* или Apple — на мошеннических сайтах посредством веб-дизайна. По задумке исследователя злоумышленник создает правдоподобно выглядящий сайт, на который заманивает своих жертв. При этом действия — оставлять комментарии, совершать покупки и так далее — на ресурсе могут совершать только авторизованные пользователи.

Авторизоваться на сайте совершенно не сложно — достаточно нажать на кнопку «Войти с помощью {название популярного сервиса}». Вот тут и начинается самое интересное: после нажатия кнопки перед пользователем вместо настоящей страницы аутентификации в легитимном сервисе появляется нарисованная внутри мошеннического сайта форма, которая выглядит как… всплывающее окно браузера. При этом в адресной строке этого всплывающего окна — также нарисованной злоумышленниками — отображается совершенно легитимный адрес, и даже внимательное его изучение не позволит распознать подвох.

Дальше доверчивый пользователь вводит в нарисованное окно свои учетные данные от того сервиса, с помощью которого он хотел аутентифицироваться, — Microsoft, Google, Facebook* или Apple, — и они, в свою очередь, отправляются прямиком к преступнику. Некоторое время подобная схема оставалась только теоретическим экспериментом исследователя кибербезопасности. Однако теперь ее на вооружение взяли настоящие преступники.

Кража учетных данных Facebook*

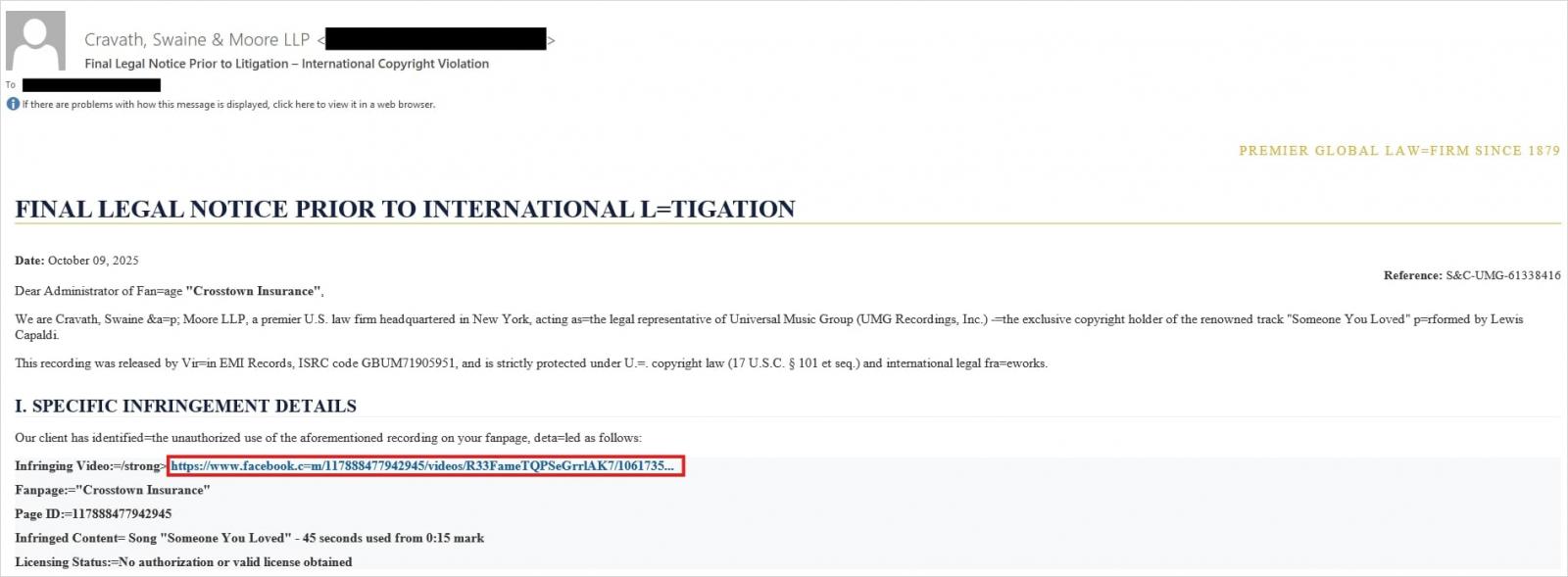

Злоумышленники несколько модифицировали идею mr.d0x — последние замеченные атаки с использованием метода «браузер в браузере» начинались с электронных писем тревожного для их получателей характера. Например, в одной из фишинговых кампаний отправителем якобы была юридическая фирма, сообщающая пользователю, что тот нарушил авторские права клиента фирмы в своем посте в Facebook*. В сообщении имелась правдоподобная на вид ссылка на пост с нарушением.

Злоумышленники рассылали сообщения от имени якобы юридической фирмы с обвинением в нарушении авторских прав и ссылкой на «проблемный» пост Facebook*. Источник

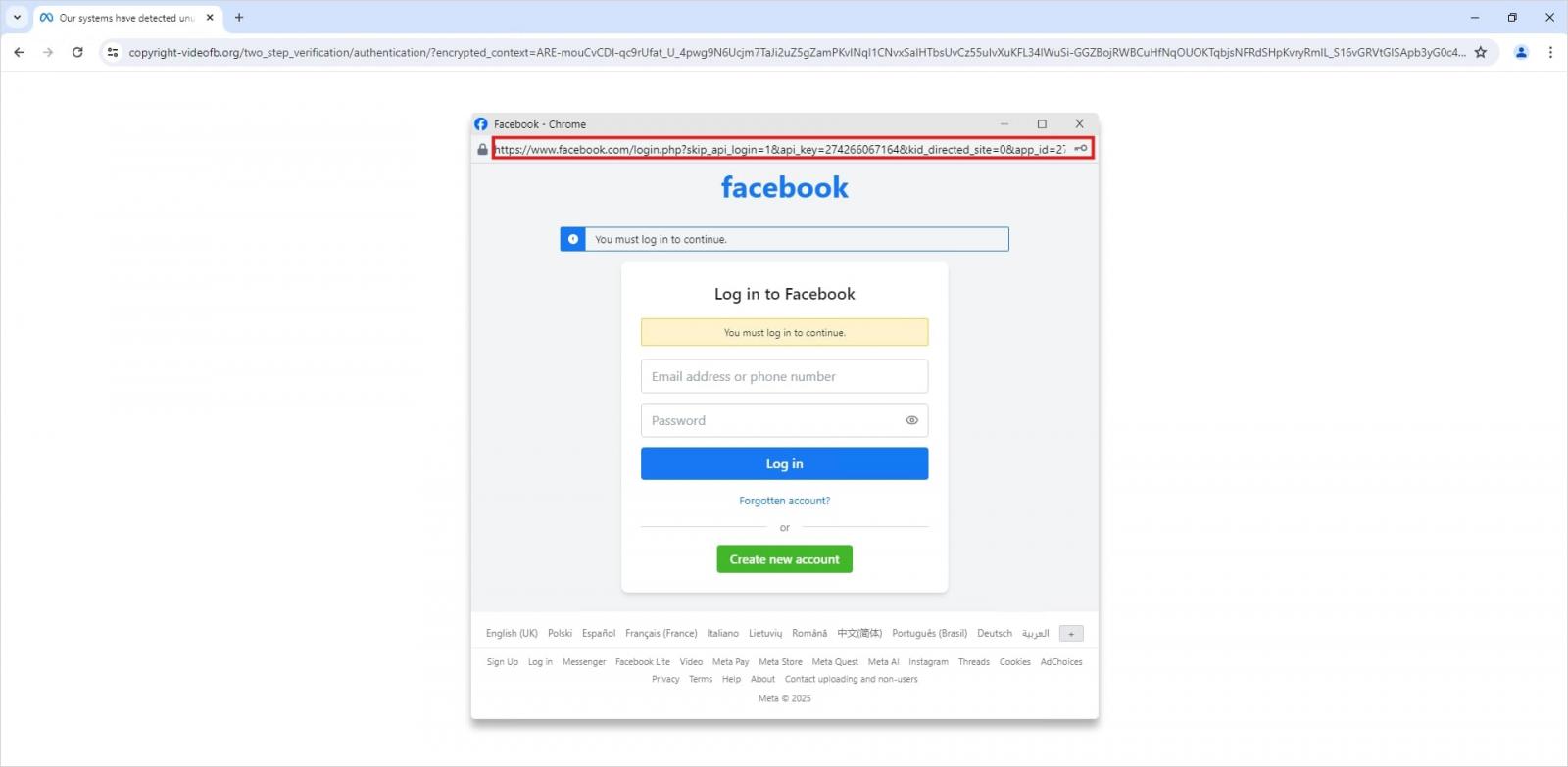

Интересная деталь: чтобы усыпить бдительность получателя, при переходе по ссылке из письма его не сразу отправляли на фальшивую страницу для входа в аккаунт Facebook. Сначала перед ним открывалась поддельная CAPTCHA от Meta**, и только после ее прохождения жертве показывали фальшивое всплывающее окно аутентификации.

Это не настоящее всплывающее окно браузера, а элемент сайта, имитирующий страницу авторизации Facebook*, — данная уловка позволяет атакующим нарисовать максимально правдоподобный адрес. Источник

Естественно, поддельная страница входа в Facebook* соответствовала идее атаки, описанной mr.d0x, — она была нарисована с помощью средств для построения веб-страниц и воровала учетные данные жертвы. При этом адрес, который отображался в фальшивой адресной строке, был самым что ни на есть настоящим — www.facebook.com*.

Как не стать жертвой

Применение интернет-мошенниками атаки «браузер в браузере» в очередной раз демонстрирует, что используемые ими методы и уловки постоянно меняются. Однако это не значит, что все пропало: к счастью, есть универсальный способ определить, настоящее ли перед вами окно для ввода учетных данных. В этом поможет менеджер паролей, который, помимо прочего, может быть надежным индикатором безопасности сайта.

Дело в том, что при подстановке пароля менеджер паролей оперирует исключительно настоящим адресом страницы, а не тем, как этот адрес выглядит, или тем, как выглядит сама страница. Поэтому, в отличие от пользователя, менеджер паролей невозможно обмануть ни с помощью атаки «браузер в браузере», ни с помощью других распространенных уловок: сайтов-двойников с незначительно измененным адресом, фишинговых форм, встроенных в рекламные объявления или всплывающие окна, и так далее. Есть простое правило: если менеджер паролей при входе на сайт предлагает вам автоматически заполнить логин и пароль, значит, вы действительно сохранили учетные данные именно для этого сайта. А если не предлагает — значит, со страницей что-то не так.

Помимо этого, защититься от разнообразных методов фишинга или, по крайней мере, минимизировать ущерб в случае успешной атаки помогут наши проверенные временем советы:

- Включите двухфакторную аутентификацию для всех аккаунтов, которые это позволяют. Желательно в качестве второго фактора использовать одноразовые коды, генерируемые специальным приложением, — так вы избежите фишинговых схем с перехватом кодов подтверждений, рассылаемых с помощью SMS, мессенджеров или электронной почты. Подробнее о двухфакторной аутентификации мы писали ранее.

- Используйте ключи доступа — появление опции входа с их помощью также может подсказать вам, что перед вами настоящий сайт. Что представляют собой ключи доступа и как начать ими пользоваться, вы можете узнать из нашего подробного поста о данной технологии.

- Задайте для всех учетных записей уникальные, сложные пароли — ни в коем случае не используйте один и тот же пароль для разных аккаунтов. О том, какие пароли можно считать по-настоящему надежными, мы не так давно писали в нашем блоге. А сгенерировать и не забыть уникальные комбинации поможет Kaspersky Password Manager. Кстати, в нем также можно генерировать одноразовые коды для двухфакторной аутентификации, хранить ключи доступа и синхронизировать пароли, токены двухфакторной аутентификации, ключи доступа и зашифрованные файлы между разными вашими устройствами.

И, наконец, этот пост служит очередным напоминанием, что теоретические атаки, описанные исследователями кибербезопасности, зачастую получают практическое воплощение через некоторое время. Поэтому читайте наш блог и подписывайтесь на Телеграм-канал, чтобы не пропустить информацию о новых угрозах для вашей цифровой безопасности и методах защиты от них.

Читайте о других оригинальных техниках фишинга, эксплуатируемых мошенниками изо дня в день:

* Facebook принадлежит компании Meta**, признанной экстремистской организацией в Российской Федерации.

** Компания Meta признана экстремистской организацией в Российской Федерации.

фишинг

фишинг

Советы

Советы