Уязвимость ExifTool: как картинка могла инфицировать компьютеры macOS

Разбираем уязвимость CVE-2026-3102, потенциально угрожающую фотографам, архивистам, журналистам и всем тем, кто обрабатывает изображения на Mac.

1281 пост

Разбираем уязвимость CVE-2026-3102, потенциально угрожающую фотографам, архивистам, журналистам и всем тем, кто обрабатывает изображения на Mac.

Для чего нужна локальная версия Kaspersky Threat Attribution Engine и как подключить ее к IDA Pro.

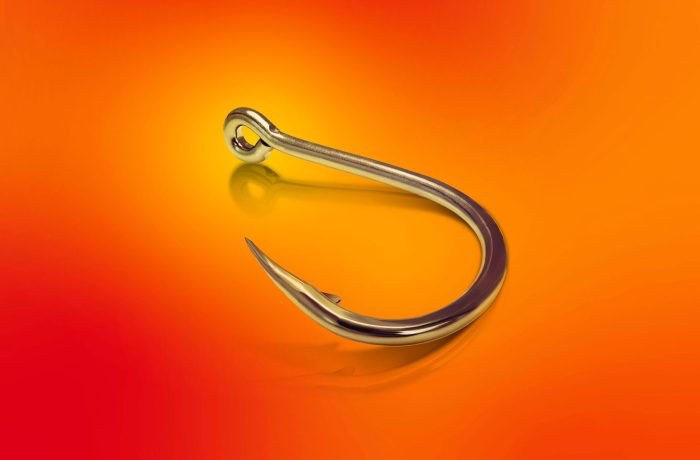

Злоумышленники доставляют фишинговые ссылки через нотификации Google Tasks.

Что командам ИБ делать с «завирусившимся» ИИ-агентом.

Риски, уязвимости, zero trust: о каких терминах нужно договориться CISO и совету директоров.

Мы добавили в SIEM-систему KUMA пакет правил для обнаружения попыток эксплуатации уязвимостей для обхода аутентификации в продуктах Fortinet.

Зачем нужна атрибуция вредоносного программного обеспечения конкретной хакерской группировке.

Обнаружение компрометации учетных записей с помощью ИИ и другие нововведения в KUMA.

Горячая десятка рисков, возникающих при внедрении автономных ИИ-агентов, и рекомендации по их снижению.

В чем суть «Проблемы 2038», она же Unix Y2K, и как подготовить к ней ИТ-системы компании.

Кому доверять на рынке защитных решений? 14 крупных производителей сравнили по прозрачности, управлению безопасностью и подходам к обработке данных — и угадайте, кто в лидерах?!

Злоумышленники подделываются под ваш бренд, чтобы атаковать клиентов, партнеров и сотрудников. Как обнаружить и остановить атаку клонов?

Злоумышленники рассылают зловред, устанавливающий в систему жертвы стилер и маскирующий свою активность в сетевых и системных логах.

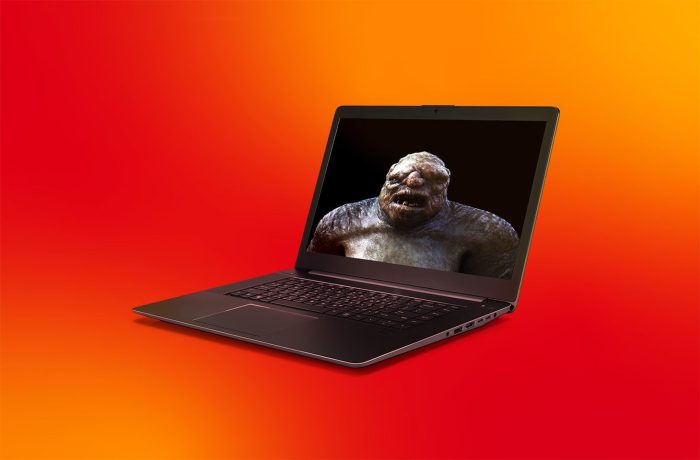

Эксперты GReAT обнаружили новую целевую кампанию APT-группы «Форумный тролль».

Как устранить угрозу, которую несут организации бесхозные серверы и сервисы, устаревшие библиотеки и небезопасные API.

Как автоматизация превращает легитимные инструменты в канал доставки вредоносного ПО.

От чего нужно защищать современные встраиваемые устройства и чем может помочь обновленный Kaspersky Embedded Systems Security.

Миллионы сайтов, построенных на базе React и Next.js, содержат простую в эксплуатации уязвимость, приводящую к полному захвату сервера. Как проверить свой сервер и защитить веб-активы?

Злоумышленники атакуют сотрудников компаний, рассылая вредоносные письма с тематикой годовых премий.