Игра Battle City, более известная как танчики, — символ давно ушедшей эпохи. Около 30 лет назад геймеры вставляли картридж в приставку, садились за пузатые телевизоры и пачками уничтожали вражеские танки до тех пор, пока кто-нибудь им не скажет про «кинескоп, который вот-вот должен сесть».

Сегодня мир совсем другой, а танчики по-прежнему популярны. Дело в том, что современные аналоги предлагают геймерам не только поиграть, но и заработать NFT-токены. Злоумышленники тоже кое-что предлагают: сложную атаку для любителей криптовалютных игр.

Бэкдор и эксплойт уязвимости нулевого дня в Google Chrome

Эта история началась в феврале 2024 года, когда наше защитное решение обнаружило проникновение бэкдора Manuscrypt на компьютер пользователя из России. Такой бэкдор нам давно известен, его различные версии используют члены группировки APT Lazarus как минимум с 2013 года. Но что особенного в этой истории, если мы прекрасно знаем основной инструмент и методы работы злоумышленников?

Дело в том, что эти хакеры обычно нацелены на крупные организации: банки, IT-компании, университеты и даже правительственные организации. Теперь руки Lazarus дотянулись до физических лиц — бэкдор на компьютере частного пользователя! Киберпреступники заманили жертву на сайт игры и получили полный доступ к ее компьютеру. Злоумышленникам удалось это сделать благодаря трем составляющим:

- невероятному желанию жертвы сыграть в любимые танчики в новой оболочке;

- уязвимости нулевого дня в Google Chrome;

- наличию эксплойта, позволявшего удаленно выполнить код в процессе Google Chrome.

Для тех, кто переживает: компания Google выпустила обновление браузера, заблокировала сайт танчиков и поблагодарила исследователей безопасности «Лаборатории Касперского». Но на всякий случай: наши продукты детектируют и бэкдор Manuscrypt, и эксплойт. Подробности этой истории мы раскрыли в блоге Securelist.

Фейковые аккаунты

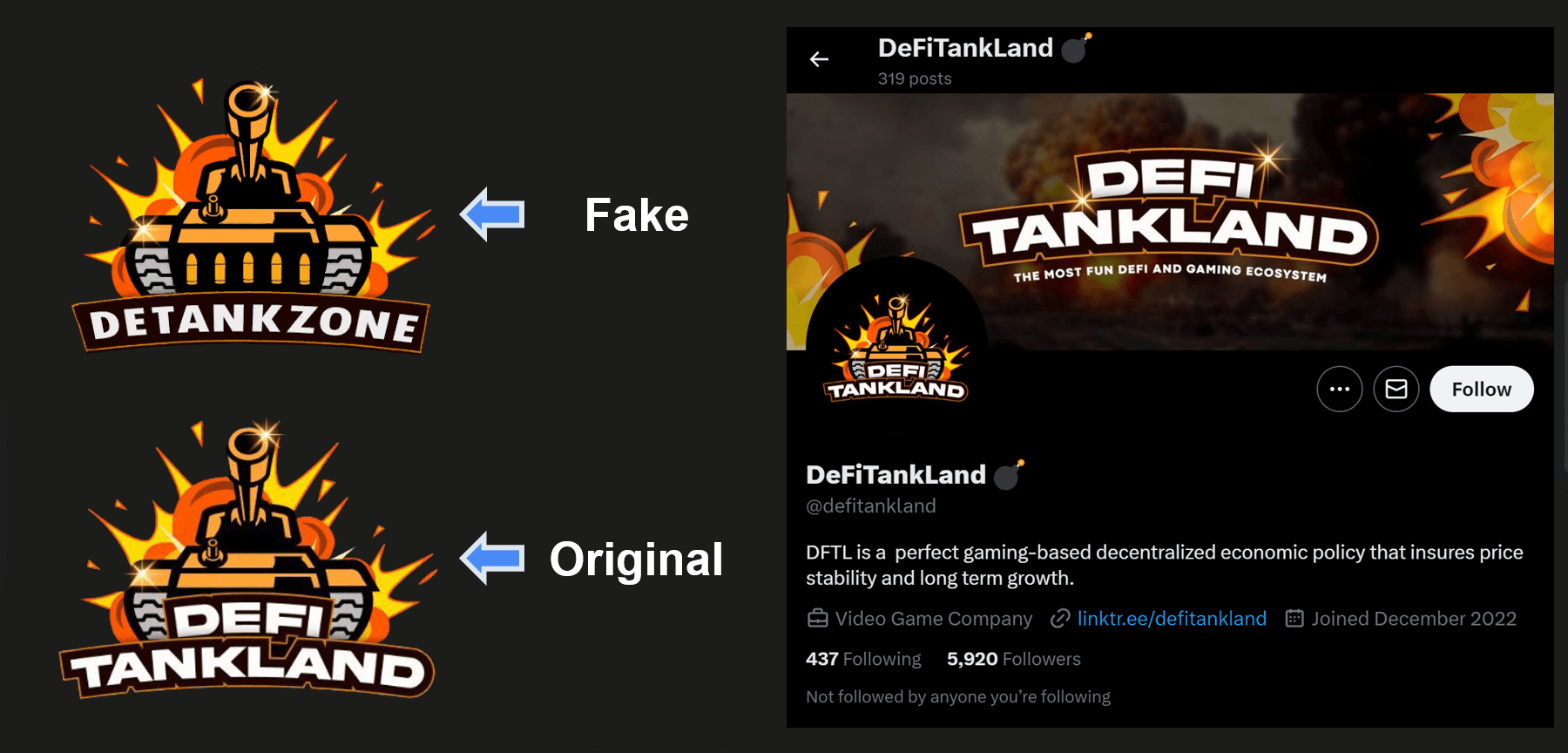

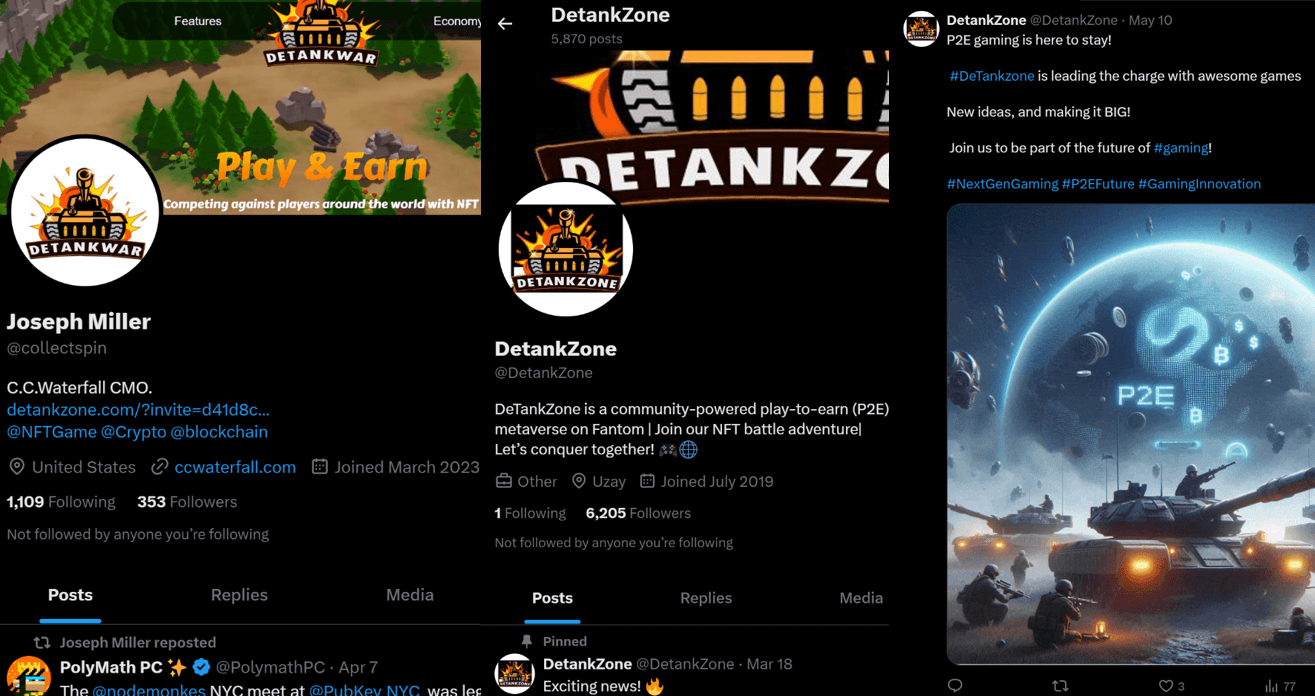

В начале расследования мы думали, что группировка зашла слишком далеко: «Неужели они сделали настоящую игру для скама?» Наши фантазии быстро разбились о реальность. В качестве прототипа для своей игры DeTankZone злоумышленники взяли существующую игру DeFiTankLand. Сделали все по высшему разряду: украли исходный код DeFiTankLand и создали своей подделке аккаунты в популярных соцсетях.

Примерно в это же время, в марте 2024 года, цена криптовалюты DefitankLand упала — разработчики оригинальной игры заявили, что их холодный кошелек был взломан, «некто» украл 20 тысяч долларов. Кто стоит за личностью «некто» — неизвестно. Потерпевшая сторона винит некоего инсайдера, а у нас есть подозрения, что здесь замешаны вездесущие руки Lazarus.

Киберпреступники организовали настоящую кампанию по продвижению своей игры: накрутили подписчиков в X (бывший Twitter), заспамили сотни инфлюенсеров из мира криптовалют предложениями о коллаборации (это тоже потенциальные жертвы), сделали премиум-аккаунты в LinkedIn и организовали фишинговые рассылки — так фейковая игра стала даже популярнее оригинала (6 тысяч подписчиков в X против 5 тысяч у аккаунта оригинала).

Как мы в танчики играли

Теперь переходим к самому интересному — вредоносный сайт, на который Lazarus заманивали своих жертв, предлагал не только «опробовать» эксплойт нулевого дня в браузере, но и поиграть в бета-версию компьютерной игры. Мы в «Лаборатории Касперского» уважаем классику, а потому не смогли устоять перед новыми танчиками. Скачали вполне себе легитимный на вид архив: объем 400 МБ, корректная структура файлов, есть логотипы, элементы интерфейса и текстуры 3D-моделей. Запускаем!

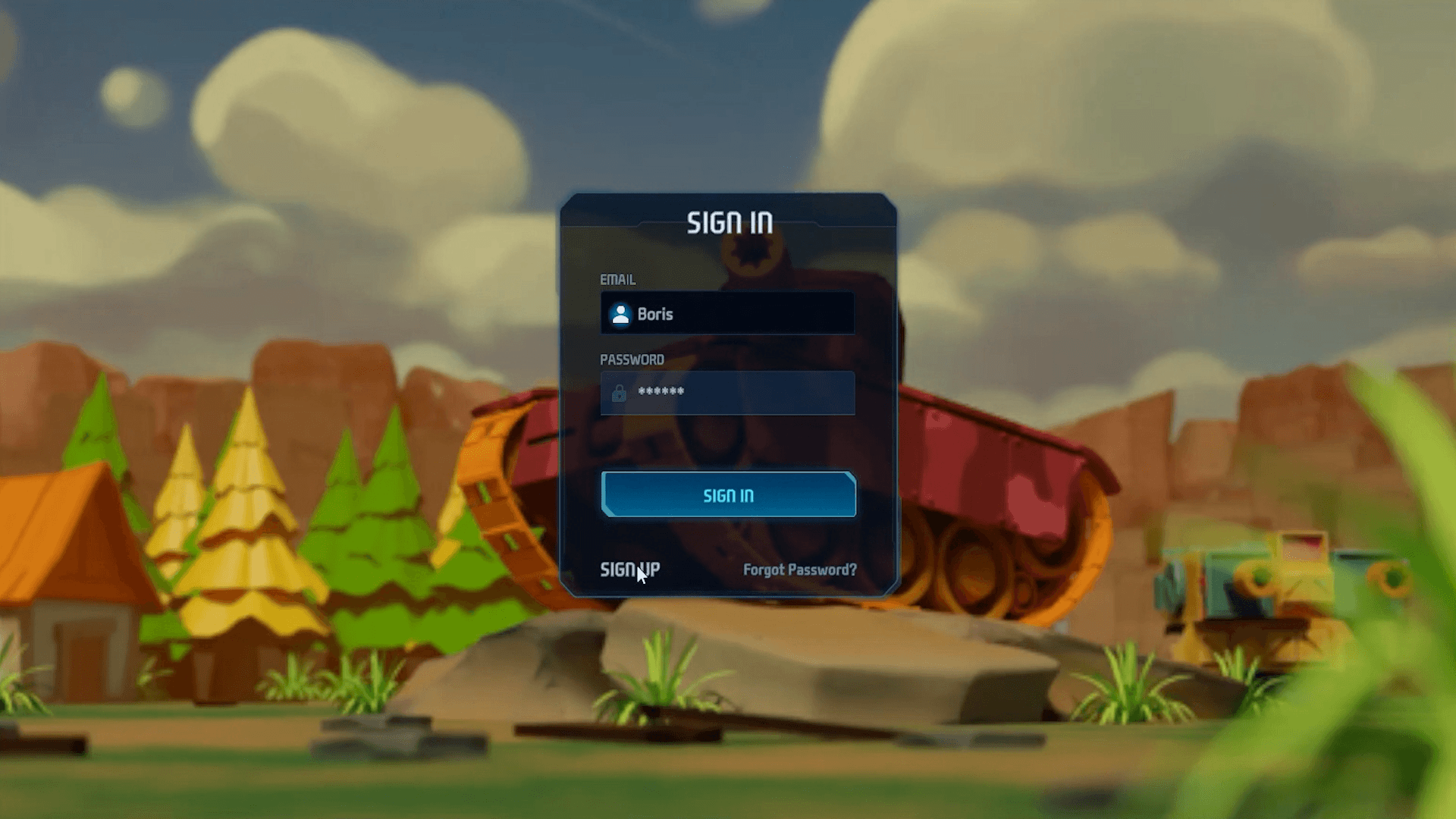

Стартовое меню DeTankZone встретило нас просьбой ввести свой адрес электронной почты и пароль. Сначала мы пытались войти в аккаунты, используя популярные пароли вроде «12345» или «password», но это не сработало. «Окей», — подумали мы, и зарегистрировали новый аккаунт. Снова безрезультатно, система не позволила поиграть.

Зачем тогда в архиве с игрой были текстуры 3D-моделей и другие файлы? Неужели это элементы вредоносного ПО? Нет, все не так плохо, как может показаться. Мы провели обратный инжиниринг кода и выяснили, что в игре есть элементы, отвечающие за связь с неработающим игровым сервером, а значит, в теории поиграть все-таки можно. Немного свободного времени, капелька программирования и вуаля — игровой сервер злоумышленников заменен на наш собственный, и красный танк Boris вступил в борьбу с ботами.

Чему нас учит эта атака

Главное, что стоит усвоить каждому читателю, — даже, казалось бы, безобидный переход на веб-сайт может обернуться полной компрометацией всего компьютера. Злоумышленники каждый день работают над совершенствованием своих тактик и методов. Lazarus уже сейчас успешно применяют генеративный искусственный интеллект, а значит, в будущем стоит ожидать гораздо более изощренных атак с его участием.

Защитные решения тоже не стоят на месте, ИИ успешно применяется в кибербезопасности, как именно — читайте здесь и тут. Поэтому все, что остается рядовым пользователям Интернета, — обеспечить защиту своих устройств и быть в курсе актуальных сценариев мошенничеств. Кстати, сделать последнее особенно просто с блогом Kaspersky Daily — подписывайтесь.

мошенничество

мошенничество

Советы

Советы