[Обновлено 28 июня, 21.00]

Вчера началась эпидемия очередного шифровальщика, которая, похоже, обещает быть не менее масштабной, чем недавняя всемирная заварушка с WannaCry.

Есть множество сообщений о том, что от новой заразы пострадало несколько крупных компаний по всему миру, и, похоже, масштабы бедствия будут только расти.

Существовали предположения о том, что это все тот же WannaCry (это не он), а также, что это какая-то вариация шифровальщика Petya (Petya.A или Petya.D или PetrWrap). На самом деле новый вирус существенно отличается от ранее существовавших модификаций Petya, именно поэтому мы не считаем его «Петей» — мы выделяем его в отдельное семейство ExPetr.

Эксперты «Лаборатории Касперского» продолжают изучать, что это за новая напасть, и по мере того, как они выясняют подробности, мы будем дополнять этот пост.

Пока мы можем сказать, что атака комплексная, в ней используется несколько векторов заражения. Один из них — все тот же эксплойт EternalBlue, который был использован для распространения WannaCry. Больше технических деталей в нашем посте на Securelist.

На данный момент продукты «Лаборатории Касперского» детектируют новую заразу со следующими вердиктами:

- Trojan-Ransom.Win32.ExPetr.a

- HEUR:Trojan-Ransom.Win32.ExPetr.gen

- UDS:DangerousObject.Multi.Generic (детект компонентом Kaspersky Security Network)

- PDM:Trojan.Win32.Generic (детект компонентом Мониторинг активности)

- PDM:Exploit.Win32.Generic (детект компонентом Мониторинг активности)

Нашим корпоративным клиентам мы советуем следующее

- Убедитесь, что в нашем продукте включены компоненты Kaspersky Security Network и Мониторинг активности.

- Обновите антивирусные базы вручную.

- Установите все обновления безопасности Windows. В особенности MS17-010, которое латает дыру, используемую эксплойтом EternalBlue.

- В качестве дополнительной меры предосторожности с помощью компонента Контроль активности программ Kaspersky Endpoint Security запретите всем программам доступ к файлу perfc.dat и приложению PSExec (часть Sysinternals Suite).

- В качестве альтернативы для предотвращения запуска PSExec можно использовать компонент Контроль запуска программ Kaspersky Endpoint Security. Однако обязательно используйте Контроль активности программ для запрета доступа к perfc.dat.

- Настройте режим Запрет по умолчанию компонента Контроль активности программ для проактивного противодействия этой и другим угрозам.

- Также для запрета выполнения файла perfc.dat и утилиты можно использовать Windows AppLocker.

- Сделайте резервные копии файлов.

Советы домашним пользователям

Домашних пользователей данная угроза касается в меньшей степени, поскольку злоумышленники концентрируют свое внимание на крупных организациях. Однако защититься также не помешает. Вот, что стоит сделать:

- Сделайте бэкап. Это вообще полезно в наше неспокойное время.

- Если вы пользуетесь одним из наших продуктов, убедитесь, что у вас включены компоненты Kaspersky Security Network и Мониторинг активности.

- Обновите вручную антивирусные базы. Серьезно, не откладывайте — сделайте это прямо сейчас, это не займет много времени.

- Установите все обновления безопасности Windows. В особенности то, которое латает дыру, используемую эксплойтом EternalBlue — как это сделать мы подробно рассказали здесь.

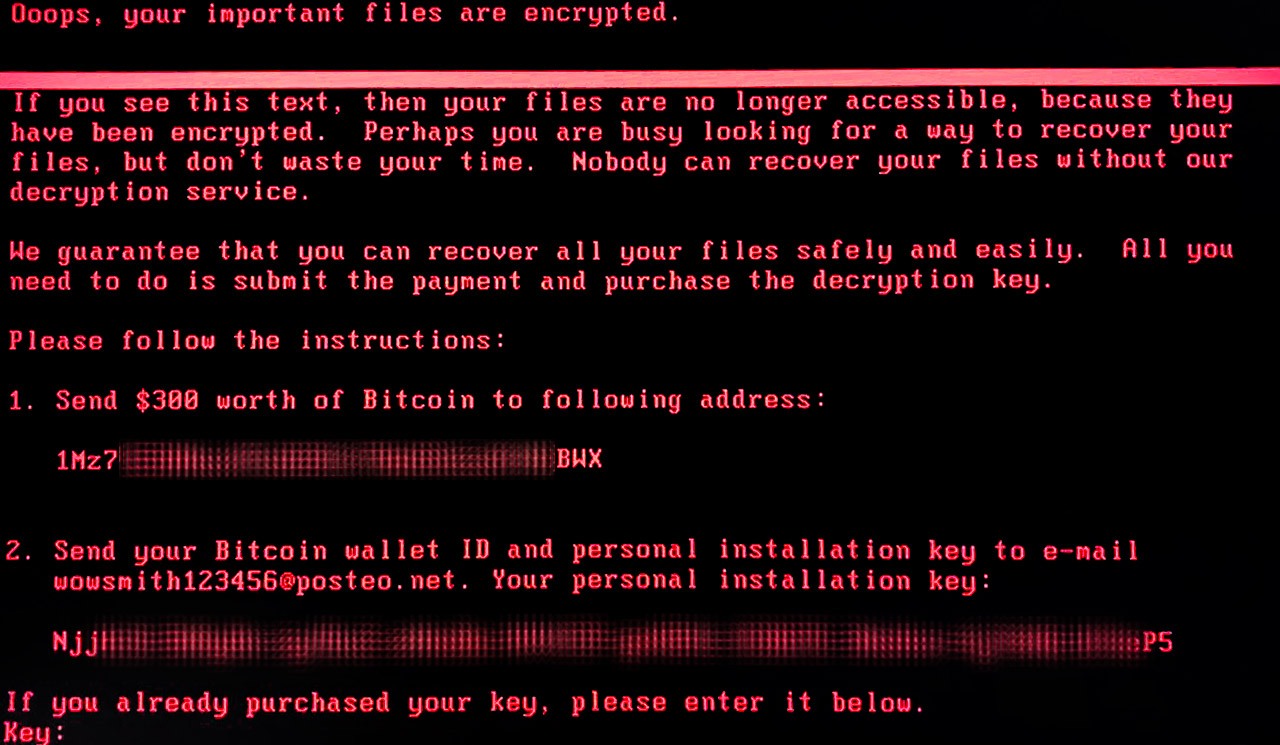

Не платите выкуп

Если ваш компьютер уже заражен данным шифровальщиком и файлы заблокированы, мы не рекомендуем платить выкуп. Это не поможет вам вернуть файлы: дело в том, что служба e-mail, услугами которой пользовались злоумышленники, заблокировала почтовые адреса, на которые должны приходить данные об уплате выкупа. Так что даже если вы переведете деньги, вам не удастся связаться с ними, подтвердить перевод и получить ключ, необходимый для восстановления файлов.

Обновлено: Как оказалось, это еще не все. Проведенный нашими экспертами анализ показал, что у жертв изначально не было шансов вернуть свои файлы.

Исследователи Лаборатории Касперского проанализировали ту часть кода зловреда, которая связана с шифрованием файлов, и выяснили что после того, как диск зашифрован, у создателей вируса уже нет возможности расшифровать его обратно.

Для расшифровки необходим уникальный идентификатор конкретной установки трояна. В ранее известных версиях схожих шифровальщиков Petya/Mischa/GoldenEye идентификатор установки содержал информацию, необходимую для расшифровки. В случае Expetr (aka NotPetya) этого идентификатора нет (‘installation key’, который показывает ExPetr — это ничего не значащий набор случайных символов). Это означает, что создатели зловреда не могут получать информацию, которая требуется для расшифровки файлов. Иными словами, жертвы вымогателя не имеют возможности вернуть свои данные.

Не стоит платить выкуп. Это не поможет вернуть файлы.

угрозы

угрозы

Советы

Советы