«Жизнь трех миллиардов людей оборвалась 29 августа 1997 года. Выжившие в ядерном огне назвали этот день судным. Но им предстояло пережить новый кошмар — войну против машин».

Не совсем. В 1997 году разработали самый первый стандарт для сетей Wi-Fi (802.11b), Стив Джобс вернулся в Apple, придумали формат PNG, компьютер обыграл в шахматы человека. А вот судного дня не произошло, чего нет — того нет. Машины не настолько развились, чтобы его устроить.

До настоящего искусственного интеллекта им далеко и сейчас, но это не значит, что за 18 лет ничего не изменилось. Очень даже. Если трактовать понятие «роботы» широко и за пределами голливудских рамок, то их сейчас вокруг нас тьма, и локальные армагеддоны происходят каждый день то здесь, то там. Потому что созданные для нашего удобства роботы все чаще выходят из-под контроля. Не сами, просто их кто-то когда-то не очень качественно создал, вот и все.

В сегодняшнем дайджесте новостей — три темы о том, какие ошибки допускают люди при создании (программных) роботов, как другие люди эксплуатируют эти недостатки и что им за это бывает. Конец света не обещаю, но уровень опасности — коралловый, с оттенками тыквенного. Традиционные правила: каждую неделю редакция новостного сайта Threatpost выбирает три наиболее значимые новости, к которым я добавляю расширенный и беспощадный комментарий. Все эпизоды сериала можно найти тут.

В прошлом посте был опрос по менеджерам паролей, вот результаты. Чуть больше половины (62%) проголосовавших считают, что менеджер паролей таки нужен для обеспечения уникальности этих самых паролей. Половина ответивших на второй вопрос (всего 123 человека) пользуются таким менеджером — напомню, что это заметно выше, чем за пределами хабра, где менеджеры паролей используют всего 7%. Всем спасибо!

Перманентный бэкдор через модификацию прошивки маршрутизаторов Cisco

Новость. Исследование FireEye.

Я, кажется, уже говорил, что современный роутер — это такой черный ящик, который (в большинстве случаев) работает себе тихо в углу, и никто особо не задумывается, что там происходит. Так вот, это относится не только к домашним устройствам, но и к промышленным.

Конкретно минимум в трех моделях маршрутизаторов Cisco обнаружили потенциальную возможность установки бэкдора, который, учитывая вышесказанное, может оставаться незамеченным очень, очень долго. Модель атаки на словах простая, на деле сложная: получаем доступ к маршрутизатору, заливаем модифицированную прошивку, получаем удаленный доступ к устройству откуда угодно и возможность подгружать дополнительные плагины (для разнообразных злодеяний).

На самом деле не все так плохо. Исследователи из FireEye идентифицировали три уязвимые модели — Cisco 1841, 2811 и 3825. Насколько я понимаю, все три выпущены в 2004 году, уже не продаются и скоро перестанут поддерживаться производителем. Изначальный вектор заражения не использует уязвимости в роутерах: предположительно модификация прошивки происходила после получения доступа к устройству с помощью дефолтной пары «логин — пароль». Или с помощью уникального пароля, который каким-то образом удалось узнать.

Хакеры атаковали роутеры Cisco, оставшись незамеченными — аналитики http://t.co/IjvkbZi01p pic.twitter.com/2wG3SPzetM

— Агентство Рейтер (@reuters_russia) September 15, 2015

Сама по себе такая ситуация — уже провал корпоративной безопасности, пробивающий в системе защиты огромную брешь. Простая кража login credentials никого бы не заинтересовала, но здесь важна именно модификация прошивки, дающая перманентный доступ к устройству и, скорее всего, к корпоративной локальной сети снаружи. Вывод из этой истории обычный: работая в сфере инфобезопасности, доверять нельзя никому. Кстати, во всем Интернете (по крайней мере, в его IPv4-части) обнаружили менее сотни зараженных роутеров.

Серьезный баг в системе обмена данными AirDrop

Так вот, про восстание машин. В придуманной вселенной второго Терминатора (третий и далее я отрицаю) человечество сначала построило Машины, которые затем, собственно, восстали. А построило оно их для того, чтобы человечеству (ну, точнее, воякам) было удобно. Ну, там, чтобы цели указывать лазерной указкой на карте мира, бороться с вирусами и так далее.

Вот такая, сильно упрощенная, модель сказки уже воплощается в реальности. Уже давно роль человека в управлении гаджетами, подключении к Сети и обмене данными сводится к нажиманию кнопок. Все сделано так, чтобы ответ был загружен и подготовлен к отображению в момент или даже до того, как пользователь устройства задал вопрос.

Это, в общем-то, и называется прогрессом, но есть один фундаментальный недостаток: взаимодействие наших устройств с Сетью мы почти никак не контролируем. Вот взять, например, отличную функцию AirDrop. Сколько проблем с передачей файлов она решила — не надо думать о «сопряжении», «подключении точки доступа», «авторизации», просто выбрал получателя в пределах видимости и отправил данные. Уязвимость в этом празднике комфорта рано или поздно должны были найти и таки нашли.

Исследователь из Австралии Майк Дауд показал, как с помощью AirDrop можно удаленно перезаписывать данные на устройстве жертвы. Все, что нужно, — это отправить на телефон (или даже на компьютер под управлением Mac OS X) подготовленную посылку.

Уязвимость в Apple AirDrop позволяет незаметно загружать вредоносное ПО http://t.co/4dwyBP8os5 pic.twitter.com/MlWgSkstw8

— SecurityLab.ru (@SecurityLabnews) September 17, 2015

При получении пользователя спрашивают, принимать данные или нет, но это не имеет значения: эксплойт уже сработал (очень напоминает уязвимость StageFright в Android). Есть ограничение: в AirDrop должна быть включена возможность приема данных от всех устройств в пределе видимости.

Но для удобства (!) переключить режим приема AirDrop можно без разблокировки устройства, то есть получи злоумышленник доступ к телефону на пару секунд — и готово. Результат: можно удаленно поставить на айфон приложение. Конечно, оно будет с правами обычного приложения и так просто не сможет ничего украсть, но это уже история про другие эксплойты, с помощью которых обычно выполняют джейлбрейк.

https://www.youtube.com/watch?v=j3JODDmk2Hs

Уязвимость закрыли в iOS 9.

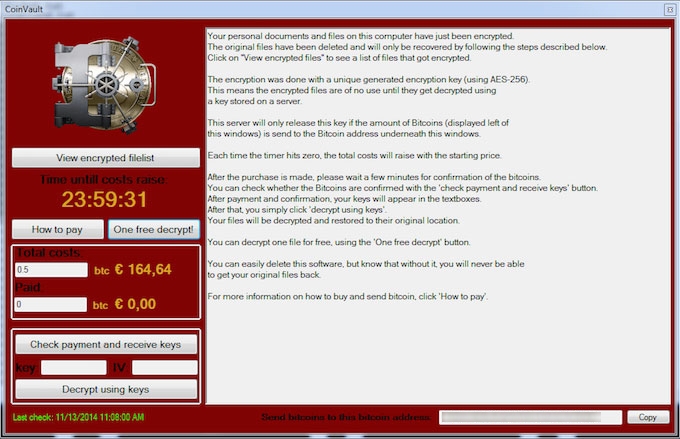

Арестованы создатели вымогателя-шифровальщика CoinVault

Новость. Исследование экспертов «Лаборатории». Предыдущее исследование CoinVault с сеансом расшифровки зашифрованного без оплаты.

Пока машины не обзавелись собственным интеллектом, чтобы творить зло, с этой задачей прекрасно справляются люди. Не так уж часто, как хотелось бы, раскрытие информации о том, что «кто-то кого-то взломал», заканчивается арестами реальных киберпреступников. Возьмем предыдущую историю: обнаружили модифицированные прошивки для роутеров с бэкдором. Кто модифицировал? Зачем? Непонятно.

Иногда может создаться впечатление, что технологии обеспечения анонимности в Интернете делают ту часть работы, за которую ответственна полиция, крайне затруднительной, почти невозможной. Трояны-шифровальщики — один из характерных примеров. Для сокрытия управляющих серверов используется Tor, для получения выкупа — Bitcoin, вроде как и не подкопаешься вовсе.

Тем приятнее новость о том, что в Голландии по подозрению в причастности к созданию криптолокера CoinVault арестованы двое мужчин. Эксперты «Лаборатории Касперского» немало сделали для того, чтобы этот арест состоялся, выполняя свою часть работы по расследованию технической стороны дела.

CoinVault — не самый распространенный вымогатель, но весьма показательный пример того, насколько сложно такую атаку разобрать. В опубликованном в ноябре прошлого года отчете подробно описывается, насколько активно сэмплы шифровальщика пытаются избежать анализа, — если запустить троян в виртуальной машине или на компьютере с установленным WireShark и подобным софтом, выполнение «полезной нагрузки» блокируется.

После публикации ноябрьского исследования какое-то время казалось, что организаторы атаки прекратили всякую активность, пока исследователи из компании Panda Security не поделились парой новых сэмплов. Собрав множество косвенных «улик», специалисты «Лаборатории» смогли расшифровывать данные жертв CoinVault без выкупа.

Арестовать подозреваемых в причастности к CoinVault также помог анализ вредоносного кода. Сначала исследователями были обнаружены строки на «идеальном голландском», в то время как в большей части вредоносного ПО стандартом является нелокализуемый плохой английский. Затем благодаря технической информации голландской полиции (подразделения National Hi-Tech Crime Unit) удалось изъять командный сервер и идентифицировать тех, кто им управлял.

Создатели вымогателя CoinVault были пойманы Лабораторией Касперского и голландской полицией: https://t.co/il6DKcsYSi pic.twitter.com/15Atm2X5UK

— Kaspersky (@Kaspersky_ru) September 17, 2015

Пожалуй, из этой истории можно сделать вывод, что ни один, даже самый совершенный способ сохранять анонимность, при этом занимаясь криминалом, не может быть полностью неуязвимым. Во-первых, рано или поздно на каждую новую технологию находится какой-то способ противодействия. Во-вторых, поимке преступников способствуют не столько уязвимости технологии, сколько ошибки самих преступников. А они всегда будут, остается только найти и воспользоваться ими.

Что еще произошло:

В PayPal (и не только) обнаружили семейство багов, позволяющих обойти процесс авторизации пользователя, даже двухфакторной. В случае с PayPal виноват мобильный API, оказавшийся чуть менее защищенным, чем это было необходимо.

Заработала инициатива Let’s encrypt, позволяющая владельцам сайтов сравнительно просто получить сертификат для включения доступа по HTTPS.

Закрыли уязвимость в Android, позволяющую обойти экран блокировки при введении ооооооооооооочеееееееееееееень_длиииииииииииииииинногооооооооооо_парооооооооооооля.

Google исправила уязвимость, благодаря которой можно было получить доступ к смартфону жертвы, даже не зная пароль: https://t.co/4IgQULUjS6

— Kaspersky (@Kaspersky_ru) September 18, 2015

Древности:

Семейство «Invader» и «Plastique»

Резидентные очень опасные вирусы. Поражают .COM- и .EXE-файлы (кроме COMMAND.COM) по алгоритму вируса «Jerusalem» и Boot-секторы флоппи-дисков и винчестера. У дискеты форматируют дополнительный трек, при поражении винчестера записываются сразу после MBR. В зависимости от своих счетчиков могут совершать холостой цикл при каждом прерывании по таймеру (int 8), стирать информацию на дисках, исполнять мелодию, расшифровывать и выводить тексты:

«Invader» — «by Invader, Feng Chia U., Warning: Don’t run ACAD.EXE!»

«Plastique» — «PLASTIQUE 5.21 (plastic bomb) Copyright 1988-1990 by ABT Group (in association with Hammer LAB.) WARNING: DON’T RUN ACAD.EXE!»

Также содержат текст «ACAD.EXECOMMAND.COM.COM.EXE». Перехватывают Int 8, 9, 13h, 21h.

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страница 104.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Apple

Apple

Советы

Советы