С конца февраля 2026 года наши эксперты наблюдают новую волну распространения стилера Arcane, нацеленного на русскоязычную аудиторию. В прошлом году тот же самый стилер успешно маскировался под читы для Minecraft. В этот раз в качестве приманки выступает несуществующий инструмент обхода блокировок под названием FixIt.

Обход блокировок, которого нет

Ранее мы уже рассказывали о том, как злоумышленники шантажировали YouTube-блогеров, заставляя их распространять вредоносное ПО под видом программ обхода блокировок. Сейчас мошенники вновь решили воспользоваться ростом интереса к этой категории утилит максимально циничным образом — распространяя некое «средство обхода блокировок FixIt», которого просто не существует. FixIt — это чистая приманка, и единственное предназначение этой «утилиты» — заставить вас скачать архив с вредоносом и самостоятельно установить его себе на компьютер с помощью BAT-файла.

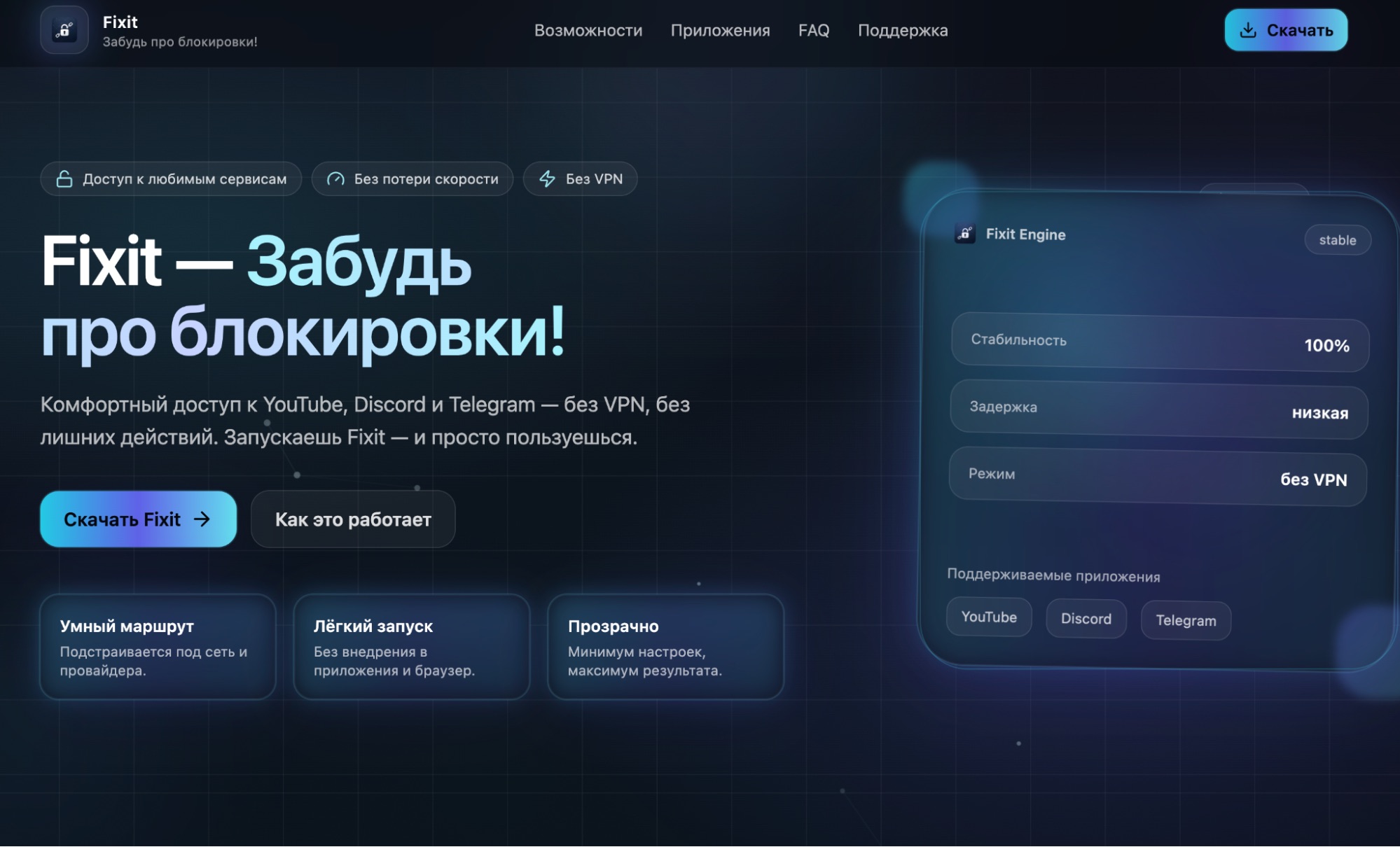

Сайт, с которого предлагается скачать FixIt, выглядит убедительно: красивый дизайн, вероятно, сгенерированный с помощью ИИ, большая кнопка загрузки и ссылка на «чат поддержки» в Telegram. Для распространения используются два домена — fixitlab{.}cc и fix-it{.}cc, оба были зарегистрированы в конце февраля 2026 года.

Сайт, распространяющий стилер Arcane под видом средства обхода блокировок FixIt, выглядит убедительно — видимо, ИИ постарался

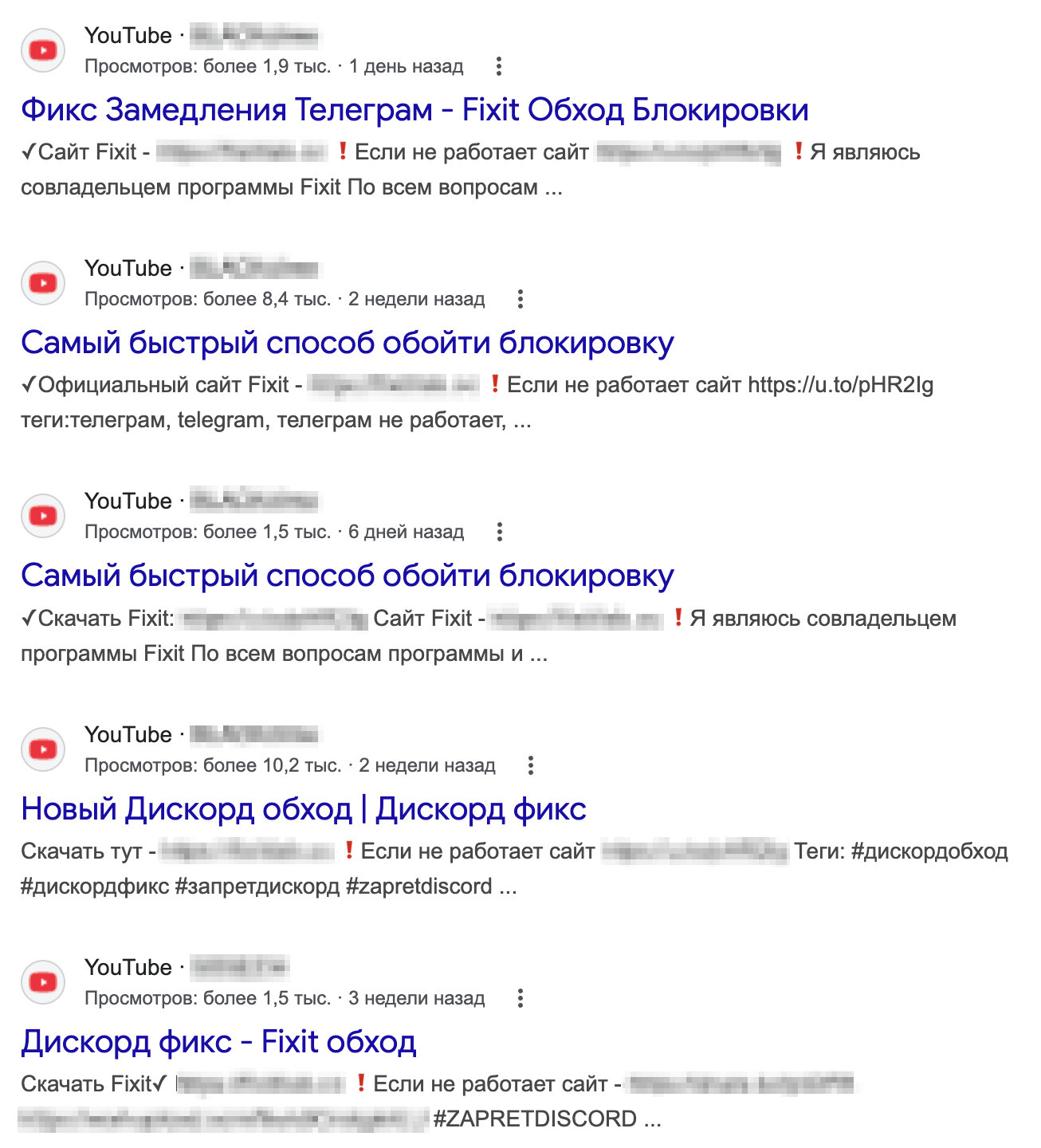

Кампания использует YouTube по уже знакомой схеме. С конца февраля на разных каналах было опубликовано не менее 20 видеороликов, рекламирующих FixIt, — в совокупности на момент обнаружения кампании они уже набрали более 20 000 просмотров. Ролики, рекламирующие вредоносный сайт, до сих пор встречаются в результатах поисковой выдачи и продолжают активно рекламироваться.

В предыдущей схеме злоумышленники шантажировали обычных YouTube-блогеров угрозами блокировки их каналов, вынуждая размещать ссылки на вредоносный сайт. В этот раз схема, похоже, иная: ролики публикуются в специально созданных или купленных каналах.

Что внутри FixIt

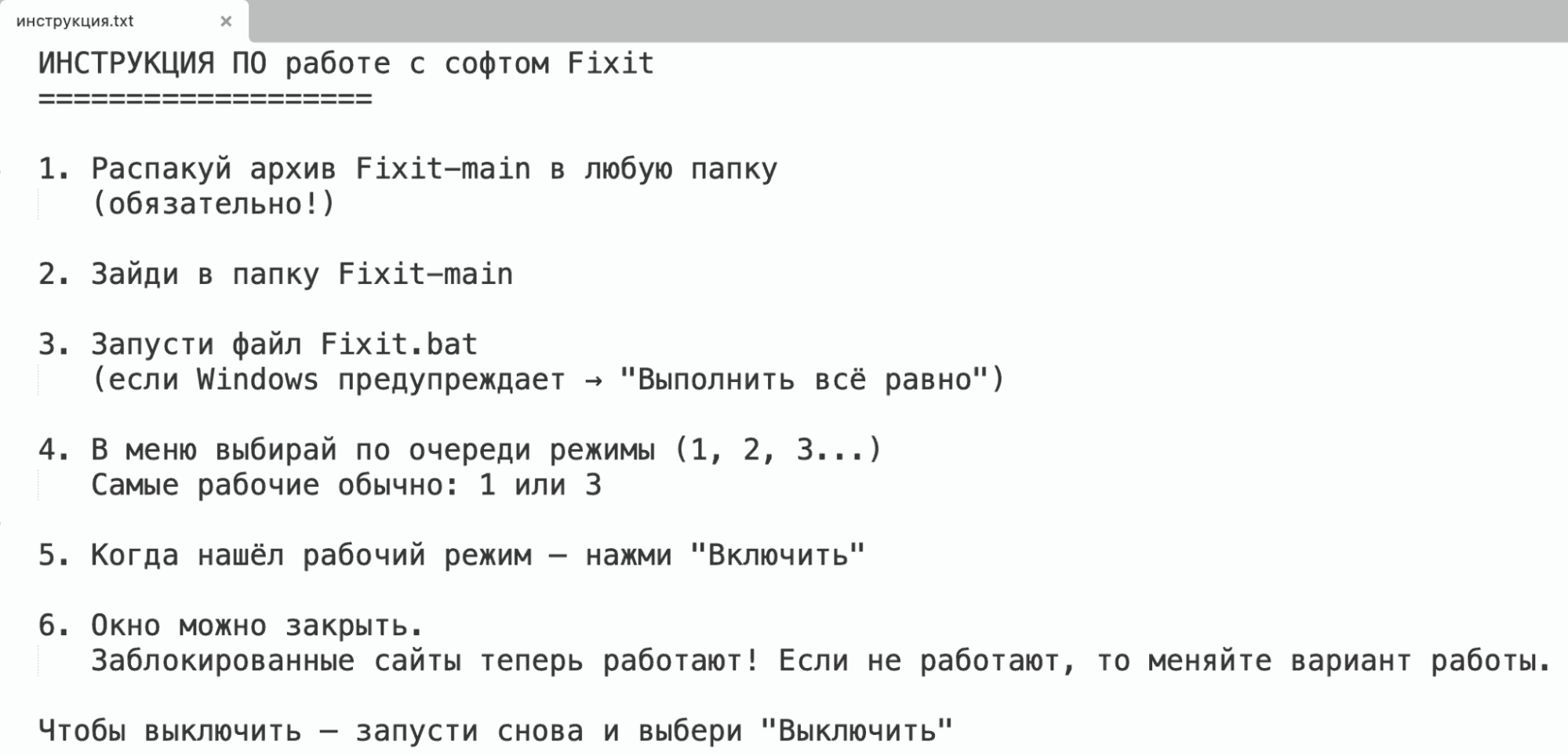

При попытке скачать «утилиту» пользователь получает архив с именем Fixit.zip, внутри которого обнаруживаются:

- текстовый файл с инструкцией по установке;

- легитимный исполняемый файл WinRAR;

- зашифрованный файл с вредоносной нагрузкой data.bin;

- BAT-файл Fixit.bat, который расшифровывает и запускает вредонос.

Инструкция, приложенная к «утилите», рассчитана преимущественно на геймеров и любителей вареза — для них привычно следовать пошаговым алгоритмам активации пиратских копий игр и взломанных программ.

Чтобы пользователь не заподозрил подвоха, злоумышленники добавили в руководство специальный шаг с «перебором режимов обхода блокировки», который отвлекает внимание и тратит время жертвы на бессмысленные эксперименты по выбору и якобы «проверке» режимов обхода. Пока жертва тестирует разные варианты и нетерпеливо смотрит на прогресс-бар «инсталляции утилиты», на ее компьютер устанавливаются сразу две вредоносные программы: стилер Arcane и майнер криптовалюты Monero, транзакции которой труднее отследить. Прогресс-бар исчезает ровно тогда, когда стилер заканчивает сбор данных.

Пошаговая инструкция по установке FixIt похожа на типичные руководства по установке «пираток» и не вызывает отторжения у их любителей

Что крадет стилер Arcane

Мы впервые обнаружили Arcane в конце 2024 года и подробно описали его в блоге Securelist. Тогда он распространялся через ролики про читы для игр, а позже — под видом загрузчика кряков, читов и модов ArcanaLoader. В текущей версии функциональность стилера не изменилась, но был переработан механизм защиты от анализа в «песочницах» антивирусных компаний.

Список того, что Arcane передает злоумышленникам с зараженного устройства, впечатляет.

Во-первых, стилер собирает все, что можно, из браузеров, построенных на движках Chromium и Gecko, — а на их основе работают практически все популярные браузеры, кроме разве что Safari. Arcane крадет логины, пароли, куки, данные банковских карт; при этом умеет расшифровывать ключи шифрования браузеров, которыми зашифрованы персональные данные. А для угона сессионных куки-файлов из браузеров на основе Chromium стилер использует нестандартный прием: скрытно запускает копию браузера с включенным отладочным портом и через него напрямую запрашивает куки с ключевых ресурсов — Gmail, YouTube, Steam, Avito, Ozon, Яндекс и других.

Во-вторых, стилер крадет файлы конфигурации, информацию о настройках и аккаунтах из следующих приложений:

- VPN-клиентов;

- мессенджеров: Telegram, Discord, Signal, Element, Viber, Tox, Jabber и других;

- игровых клиентов и сервисов: Steam, Epic Games, Riot Client, Battle.net, Ubisoft Connect, Roblox и различных клиентов Minecraft;

- криптокошельков: Ethereum, Electrum, Atomic, Guarda, Coinomi, Zcash, Armory, Bytecoin, Jaxx, Exodus;

- сетевых клиентов и утилит: ngrok, Playit, Cyberduck, FileZilla, DynDNS;

- почтового клиента Outlook.

В-третьих, стилер собирает разнообразную системную информацию: версию и дату установки ОС, лицензионный ключ Windows, имя пользователя и компьютера, местоположение, сведения о процессоре, памяти, видеоадаптере, дисках, сетевых и USB-устройствах, установленных антивирусах и браузерах.

Наконец, Arcane делает скриншоты зараженного устройства, получает списки запущенных процессов, данные о сохраненных Wi-Fi-сетях и паролях к ним.

Кто уже пострадал

По данным нашей телеметрии, жертвами этой кампании уже стали сотни пользователей из России. Реальная цифра может быть значительно выше: вредоносный сайт по-прежнему доступен и продолжает продвигаться. Предыдущие кампании с участием Arcane также были направлены против русскоязычной аудитории — пользователей из России, Беларуси и Казахстана.

Как защититься

Сам факт того, что видеоролик про тот или иной софт набрал тысячи просмотров, а сайт «по ссылке в описании» сделан качественно, вовсе не гарантирует, что вас не обманут. В последнее время мошенники, благодаря использованию ИИ, мгновенно генерируют качественные сайты, грамотные «продающие» описания и даже видеоролики с дипфейками, а сами видеохостинги не проверяют, ведут ли ссылки с них на легитимный или вредоносный ресурс.

Дадим несколько практических рекомендаций:

- не скачивайте подозрительные утилиты, читы, моды, кряки и так далее по ссылкам из описаний видеороликов — тем более из неизвестно чьих каналов;

- помните, что легитимная программа для своей установки не потребует от вас отключить антивирус, запустить BAT-файл или скопировать, вставить в командную строку и запустить некую строку кода;

- проверяйте дату регистрации домена (сделать это можно здесь) — если он зарегистрирован недавно, то это повод насторожиться, даже если сайт выглядит прилично;

- используйте надежное защитное решение, которое умеет обнаруживать быстро обновляющиеся угрозы — в том числе и Arcane.

Как еще мошенники атакуют любителей «серого» софта:

стилеры

стилеры

Советы

Советы