Команда "Лаборатории Касперского"

241 пост

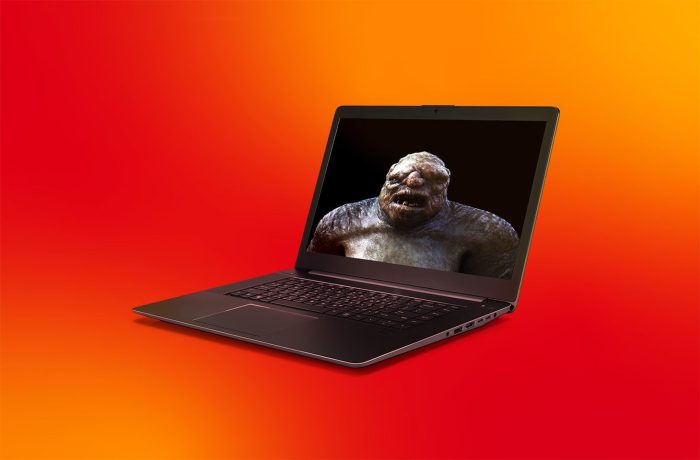

Мамонт в телеге: угон аккаунтов и банкеры в Telegram

Сразу две новые схемы атак на пользователей Telegram в России обнаружили наши эксперты: под видом «исправленной» версии приложения распространяют трояна Mamont, а под предлогом перехода в новый групповой чат угоняют аккаунты.

Любовь, ИИ и роботы

Почему нам (не) нравятся дейтинговые приложения и как они влияют на нашу психику? Как эмодзи приводят к недопониманию? Можно ли жениться на ИИ? Рассказываем, как современные технологии меняют любовь и наши представления о ней.

Фишинг и спам: лучшие кампании 2025 года

Изучаем самые интересные и изощренные фишинговые и спамерские схемы, отловленные нашими экспертами в 2025 году.

Как установить или обновить приложения Kaspersky для Android в 2026 году

Наши приложения для Android недоступны в Google Play. Рассказываем альтернативные способы загрузки, установки и обновления.

Форумный тролль охотится на политологов

Эксперты GReAT обнаружили новую целевую кампанию APT-группы «Форумный тролль».

Уязвимость React4Shell (React2Shell): защищаем веб-серверы от CVE-2025-55182

Миллионы сайтов, построенных на базе React и Next.js, содержат простую в эксплуатации уязвимость, приводящую к полному захвату сервера. Как проверить свой сервер и защитить веб-активы?

Атаки с использованием Syncro и сгенерированных ИИ веб-сайтов

Как злоумышленники распространяют троянизированные сборки легитимного инструмента удаленного доступа Syncro через сгенерированные ИИ поддельные веб-сайты.

SD-WAN: новые грани эффективности

Как организации экономят время сотрудников и повышают продуктивность с новой версией Kaspersky SD-WAN.

ULKM против атак на Linux-серверы

Разбираемся, как защитить один из важнейших и наименее защищенных IT-активов компании при помощи технологии ULKM.

GhostCall и GhostHire: охота за криптоактивами

Две кампании APT-группы BlueNoroff нацелены на разработчиков и руководителей компаний из сферы криптоиндустрии.

Форумный тролль и его коллеги

Наши эксперты нашли общие инструменты у APT-группы ForumTroll и в арсенале атакующих, использующих вредоносное ПО Dante от компании Memento Labs.

DeepSeek: настраиваем приватность и устанавливаем локальную версию

Рассказываем, какие данные собирает DeepSeek, с кем он ими делится, как настроить чат-бота для максимальной конфиденциальности и как установить его локальную версию.

Настройки приватности в ChatGPT

Подробный гид по настройке приватности и безопасности в ChatGPT: сбор и использование данных, память, временные чаты, коннекторы и защита аккаунта.

Лихо обновило инструментарий

Librarian Likho взяли на вооружение новые инструменты, в том числе файл-граббер, предположительно написанный при помощи ИИ.

Детектирование техники DLL Hijacking

Наши эксперты обучили ML-модель выявлять попытки использования техники DLL Hijacking и усилили ей SIEM-систему KUMA.

Новый уровень защиты от фишинга в Kaspersky для Android

Теперь приложение Kaspersky для Android умеет находить вредоносные ссылки в уведомлениях от любых приложений.

Встречайте PetKa — сервис по поиску пропавших животных

Даже и думать не хочется, что может случиться с любимым питомцем, если тот потеряется. С новой меткой Kaspersky Tag и приложением для поиска домашних животных PetKa мы берем заботу о безопасности четвероногих на себя.

Отражаем передовые киберугрозы с помощью NGFW и XDR

Зашифрованный трафик, легитимные онлайн-сервисы и обычные инструменты ИТ прочно вошли в арсенал атакующих. Для противодействия необходима слаженная работа защиты в сети и на конечных точках.

Как помочь ребенку стать блогером и не переживать за его безопасность

Рассказываем, что каждый ответственный родитель должен сделать, если его ребенок хочет стать блогером.

Как ИИ помогает спланировать путешествие

Рассказываем, как путешественники планируют отпуск с помощью ИИ и что может пойти не так.

социальная инженерия

социальная инженерия мессенджеры

мессенджеры фишинг

фишинг Android

Android APT

APT RAT

RAT SIEM

SIEM