Пять новых причин не платить вымогателям

Как изменилась ситуация с атаками шифровальщиков на компании и почему в 2025 году идея заплатить выкуп стала еще хуже и бесполезнее.

3554 поста

Как изменилась ситуация с атаками шифровальщиков на компании и почему в 2025 году идея заплатить выкуп стала еще хуже и бесполезнее.

Чем грозит подсвечивание ранее посещенных ссылок и почему проблему решали более 20 лет.

Как организации внедряют принципы Zero Trust и что советуют CISO для успеха проекта.

Рассказываем, как работают новые функции Apple для защиты детей, в чем их ограничения и почему без сторонних решений все равно не обойтись.

Ко Всемирному дню пароля напоминаем, как создавать надежные пароли и как легче их запоминать.

У злоумышленников набирает популярность тактика заражения, которая называется ClickFix. Рассказываем, как работают такие атаки.

У популярного российского блогера угнали аккаунт в Instagram с помощью подмены SIM-карты и сгенерировали дипфейки для разводки подписчиков.

Поддельные смартфоны известных производителей из онлайн-магазинов заражены предустановленным трояном Triada с широчайшими возможностями.

Популярные ИИ-помощники программистов пытаются вызывать вымышленные библиотеки. Но что будет, если атакующие их реально создадут?

Рассказываем, где смотреть порно и как делать это, чтобы и ваши устройства, и ваш кошелек остались в безопасности.

Исследователи нашли способ обойти защитный механизм в популярном фреймворке для машинного обучения.

Если вам звонят из «Почты России» и просят сделать что-либо с помощью Telegram-бота — кладите трубку.

Анализируем популярную карту CISO MindMap с позиций экономической эффективности.

Дюжина простых и коротких советов о том, как пользоваться WhatsApp, Telegram, Signal, iMessage, WeChat и другими мессенджерами безопасно и без лишних хлопот.

Архивы используются в целевом фишинге и других атаках на организацию. Какими инструментами, настройками и политиками снизить угрозу?

Мошенники используют сервис GetShared, чтобы обходить почтовую защиту.

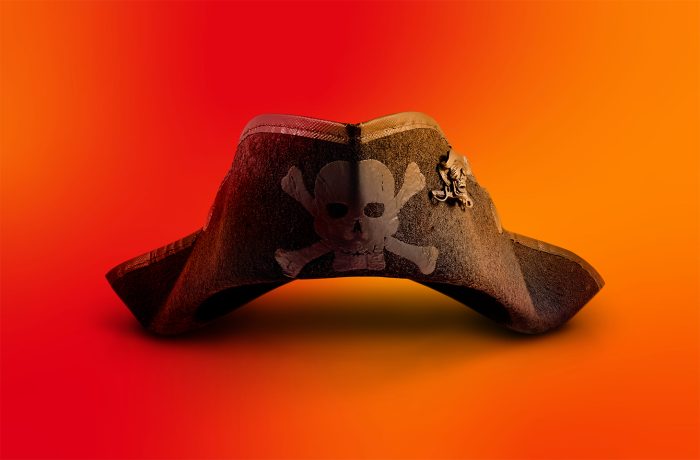

Спойлер: ничего хорошего. Вместе с пиратским софтом вы, вероятнее всего, обзаведетесь майнером, стилером или бэкдором.

Преступники изобрели новые способы получать деньги с банковских карт, данные которых выманивают онлайн или по телефону. Порой достаточно приложить свою карту к собственному смартфону, чтобы остаться без копейки.

Злоумышленники используют технику polyglot для маскировки вредоносного кода. Рассказываем, что это и как противостоять действиям злоумышленников.

Новый зловред атакует любителей эзотерики и отправляет украденные данные на “астральный сервер”.

Как защититься от атак ransomware через умные устройства в сети компании.