ОПРЕДЕЛЕНИЕ ВИРУСА

Также называется: Trojan-Ransom.Win32.Onion.

Тип вируса: программа-вымогатель

Что такое программа-вымогатель Onion?

«Onion» - это программа-вымогатель , которая шифрует пользовательские данные и использует механизм обратного отсчета, чтобы запугать жертв и заставить их заплатить за расшифровку в биткойнах. Киберпреступники утверждают, что существует строгий 72-часовой срок для оплаты, иначе все файлы будут потеряны навсегда. «Лаборатория Kaspersky» называет это вредоносное ПО «Луковицей», поскольку оно использует анонимную сеть Tor (Луковый маршрутизатор), чтобы скрыть свою вредоносную природу и затруднить отслеживание участников этой продолжающейся вредоносной кампании.

Технические усовершенствования вредоносной программы сделали ее потенциальным преемником Cryptolocker, который представляет собой действительно опасную угрозу как один из самых сложных шифровальщиков на сегодняшний день.

Как работает программа-вымогатель Onion

Для передачи секретных данных и информации о платеже Onion связывается с серверами управления и контроля, расположенными где-то внутри анонимной сети. Скрытие командного сервера в анонимной сети Tor усложняет поиск киберпреступников, а использование нестандартной криптографической схемы делает невозможным дешифрование файлов, даже если трафик между троянцем и сервером перехватывается. Чтобы узнать больше о схеме шифрования, см. Соответствующую запись в блоге на securelist.com

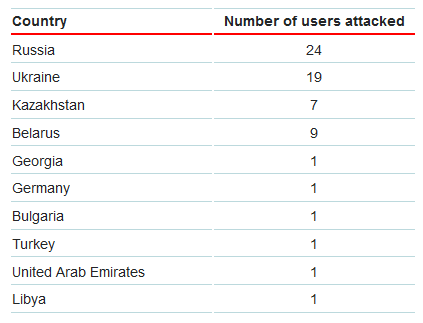

Больше всего попыток заражения зарегистрировано в странах СНГ, а отдельные случаи выявлены в Германии, Болгарии, Израиле, ОАЭ и Ливии.

Trojan-Ransom.Win32.Onion был обнаружен в следующих странах:

Чтобы вредоносная программа Onion достигла устройства, она сначала проходит через ботнет Andromeda (Backdoor.Win32.Androm). Затем бот получает команду загрузить и запустить на зараженном устройстве еще одну вредоносную программу из семейства Joleee. Последняя вредоносная программа затем загружает вредоносную программу Onion на устройство. Это лишь один из возможных способов распространения вредоносного ПО.

Как защитить себя

- Резервное копирование важных файлов

Лучший способ обеспечить безопасность критически важных данных - это согласованный график резервного копирования. Резервное копирование должно выполняться регулярно, и, кроме того, копии необходимо создавать на устройстве хранения, доступном только во время этого процесса (например, съемном устройстве хранения данных, которое отключается сразу после резервного копирования). Несоблюдение этих рекомендаций приведет к атаке и шифрованию файлов резервных копий программой-вымогателем так же, как и исходные версии файлов. - Антивирусное программное обеспечение

Защитное решение должно быть постоянно включено, и все его компоненты должны быть активными. Базы данных решения также должны быть в актуальном состоянии.