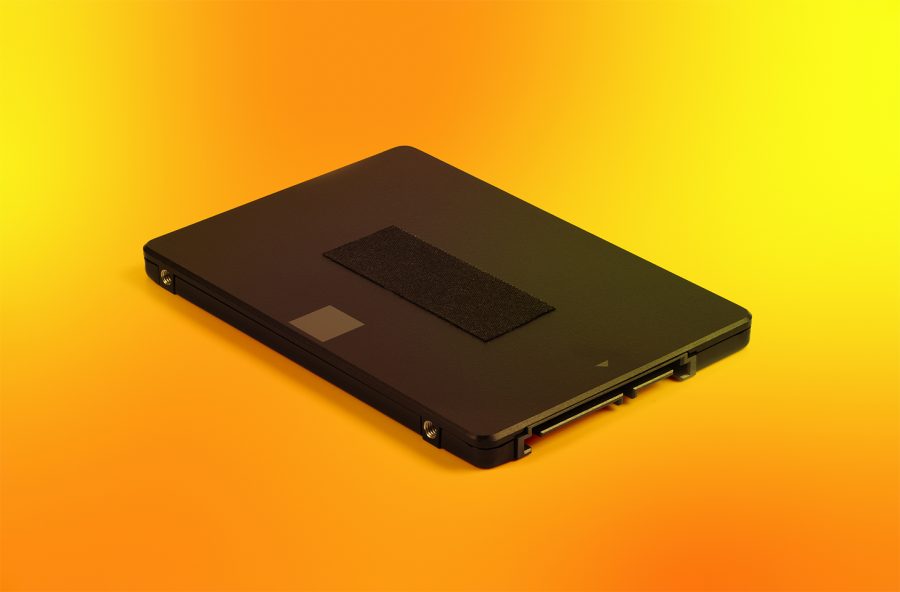

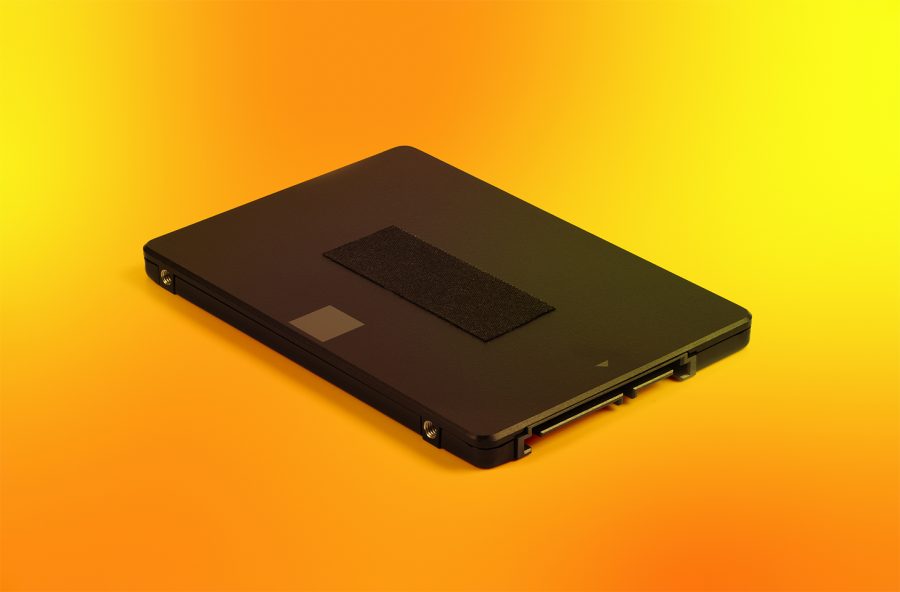

Атака FROST: слежка за пользователем при помощи SSD

Необычный канал утечки приватной информации найден австрийскими учеными.

Необычный канал утечки приватной информации найден австрийскими учеными.

Хотели хентай-игру — получили вредонос. Злоумышленники прячут троян удаленного доступа Argamal в хентай-играх и распространяют его через специализированные сайты и торрент-трекеры. Разбираемся, как работает вредонос, чем он опасен и как не превратить свой компьютер в подарок для шантажистов.

Как выявить и заблокировать использование теневого ИИ в организации.

Разбираем новый мессенджер Илона Маска XChat: что известно о его сквозном шифровании и насколько новый сервис может конкурировать с Signal, WhatsApp и Telegram.

Руководство по детектированию и блокировке ИИ-функций, встроенных в популярные программные продукты.

Наши эксперты отправились в автотурне по Мексике, чтобы проверить, безопасно ли подключаться к публичным Wi-Fi-точкам в крупных городах.

На что стоит обратить внимание киберзащитникам организаций.

Как настроить интеграцию Kaspersky Scan Engine с рядом сторонних программных продуктов.

Злоумышленники начали использовать для фишинговых рассылок легитимный сервис AppSheet, связанный с Google, — под прицелом личные данные и учетные записи пользователей. Рассказываем, как такое вообще возможно и что нужно сделать, чтобы обезопасить свои аккаунты.

Я твёрдо уверен, что само понятие «кибербезопасность» в скором времени себя изживет, а на замену ему придёт концепция «кибериммунитета».

Евгений Касперский

Рассказываем, почему обладателям подписок нужно задуматься о личной и семейной кибербезопасности.

Мы повторили исследование стойкости ко взлому реальных паролей, собранных из утечек в даркнете, впервые проведенное нами два года назад. Результаты неутешительны: практически каждый второй пароль ломается быстрее чем за минуту, а три из пяти — менее чем за час. Как уйти от небезопасных паролей?

Умные секс-игрушки и приложения для них собирают и обрабатывают крайне… персональные данные. Разбираемся, какие есть риски в их использовании и как защитить свою приватность.

Защита консоли безопасности важнее, чем кажется. Рассказываем, что такое компрометация управляющего уровня и как ее избежать.